Book traversal links for Cyber Security Framework

الدليل التنظيمي لأمن المعلومات في القطاع المالي

الرقم: 381000091275 التاريخ (م): 2017/5/24 | التاريخ (هـ): 1438/8/28 الحالة: نافذ هذه النسخة مترجمة و قد يطرأ عليها تعديلات لاحقا. يجب الاستناد على التعليمات الواردة في الوثيقة الأصلية

تمهيد

في ظل التصاعد غير المسبوق للهجمات السيبرانية، أدركنا ضرورة استباق حدوث هذه الهجمات. ويتمثل الهدف من إصدار الدليل التنظيمي لأمن المعلومات ("الدليل التنظيمي") في دعم المؤسسات الخاضعة لرقابتنا في جهودها التي تبذلها لوضع دليل مناسب لحوكمة الأمن السيبراني وإنشاء بنية تحتية قوية مع وضع الضوابط اللازمة لكشف هذه الهجمات والوقاية منها. ويشتمل الدليل التنظيمي الماثل على الضوابط المناسبة ويتيح توجيهات لطريقة تقييم مستوى النضج.

ويمثل اعتماد الدليل التنظيمي وتنفيذه إحدى الخطوات الهامة التي تضمن قدرة القطاع المصرفي بالمملكة العربية السعودية، وقطاعات شركات التأمين والتمويل على التصدي للهجمات السيرانية ومنع حدوثها. وعند تصميم الدليل التنظيمي، أخذنا في الاعتبار الطرق التي تستفيد بها المؤسسات الخاضعة لرقابتنا من التقنية وشعورنا أن كل مؤسسة ستكون قادرةً على تبني نهج مشترك لمعالجة الأمن السيبراني. وسوف يضمن الدليل التنظيمي الماثل إدارة مخاطر الأمن السيبراني على النحو الصحيح في جميع القطاعات.

ولتحقيق الهدف سالف الذكر، فمن الضروري توفير الدعم الكامل والإشراف من مجلس الإدارة والإدارة العليا لتنفيذ الدليل التنظيمي.

وسوف يساعدكم الفريق المعني بمخاطر تقنية المعلومات التابع لإدارة الرقابة في الحصول على أي توضيحات في هذا الشأن، وسوف نظل ملتزمين بتقديم التوجيهات للجهات الخاضعة لرقابتنا لإنشاء بيئة سيبرانية آمنة.

1 المقدمة

1.1 مقدمة للدليل التنظيمي

ترتفع توقعات المجتمع الرقمي في الوقت الراهن بخصوص إتاحة تجربة عملاء خالية من العيوب واستمرار توفر الخدمات، والحماية الفعالة للبيانات الحساسة. وأصبحت أصول المعلومات والخدمات المتاحة على الإنترنت حاليا تحظى بأهمية استراتيجية لدى جميع المؤسسات العامة والخاصة، ولدى المجتمع على نطاق أوسع. كما تؤدي هذه الخدمات دورا هامًا في إنشاء اقتصاد رقمي نابض بالحياة. وأصبحت تلك الخدمات ذات أهمية نظامية للاقتصاد والأمن القومي على نطاق أوسع. وكل ذلك يؤكد الحاجة إلى حماية البيانات والمعاملات الحساسة، بما يضمن الثقة في القطاع المالي السعودي بشكل عام.

تزداد المخاطر عندما يتعلق الأمر بسرية أصول المعلومات وسلامتها وتوافرها، وعند تطبيق خدمات جديدة عبر الإنترنت وتطورات جديدة (مثل التقنية المالية، وسلسلة الكتل)؛ على الرغم من تحسين القدرة على مواجهة التهديدات السيبرانية. ولا يتزايد الاعتماد على هذه الخدمات فحسب، بل إن مشهد التهديدات سريع التغير. ويدرك القطاع المالي الوتيرة الذي تتطور بها تلك التهديدات والمخاطر السيبرانية، فضلاً عن تغير مشهد التقنية والأعمال.

من هنا وضع البنك المركزي الدليل التنظيمي لأمن المعلومات ("الدليل التنظيمي") لتمكين المؤسسات المالية الخاضعة لرقابة البنك المركزي ("المنظمات الأعضاء") من تحديد المخاطر المتعلقة بالأمن السيبراني ومعالجتها بشكل فعال. وللحفاظ على حماية أصول المعلومات والخدمات المتاحة على الإنترنت، يجب على المؤسسات المالية اعتماد الدليل التنظيمي.

يتمثل الهدف من الدليل التنظيمي في الآتي:

- إنشاء نهج مشترك لمعالجة الأمن السيبراني داخل المؤسسات المالية.

- تحقيق مستوى مناسب من النضج لضوابط الأمن السيبراني داخل المؤسسات المالية.

- ضمان إدارة مخاطر الأمن السيبراني على نحو صحيح في جميع المؤسسات المالية.

وسوف يُستخدم الدليل التنظيمي لتقييم مستوى النضج بشكل دوري وتقييم فعالية ضوابط الأمن السيبراني في المؤسسات المالية، ومقارنتها مع المؤسسات المالية الأخرى.

ويعتمد الدليل التنظيمي على متطلبات البنك المركزي ومعايير الأمن السيبراني الصناعية، مثل (PCI, BASEL, ISO, ISF, NIST).

ويحل الدليل التنظيمي الماثل محل كافة التعاميم السابقة الصادرة عن البنك المركزي فيما يتعلق بالأمن السيبراني. يرجى الرجوع إلى "الملحق أ - نظرة عامة على تعميمات البنك المركزي الصادرة سابقًا" للحصول على مزيد من التفاصيل.

2.1 تعريف الأمن السيبراني

يعرَّف الأمن السيبراني على أنه مجموعة من الأدوات، والسياسات، والمفاهيم الأمنية، وتدابير الوقاية الأمنية، والمبادئ التوجيهية، وأساليب إدارة المخاطر، والإجراءات، والتدريبات، وأفضل الممارسات والضمانات، والتقنيات التي يمكن استخدامها لحماية أصول معلومات المؤسسات الماليةضد التهديدات الداخلية والخارجية.

تشمل الأهداف الأمنية العامة ما يلي:

- السرية - لا يمكن الوصول إلى أصول المعلومات إلا للمصرح لهم بالوصول إليها (أي أنها محمية من الإفصاح غير المصرح به أو التسريب المقصود (غير المقصود) للبيانات الحساسة).

- النزاهة - أصول المعلومات دقيقة وكاملة ومعالجة بنحو صحيح (أي محمية من التعديل غير المصرح به، وقد تشمل صحة المعلومات وعدم القدرة على إنكارها).

- التوفر - تتميز أصول المعلومات بأنها مرنة ويمكن الوصول إليها عند الحاجة (أي محمية من الخلل غير المصرح به).

3.1 النطاق

يحدد الدليل التنظيمي المبادئ والأهداف لبدء وتنفيذ وصون ومراقبة وتحسين ضوابط الأمن السيبراني في المؤسسات المالية.

يوفر الدليل التنظيمي ضوابط الأمن السيبراني التي تنطبق على أصول المعلومات الخاصة بالمؤسسات المالية، بما في ذلك:

- المعلومات الإلكترونية.

- المعلومات المادية (نسخ ورقية).

- التطبيقات والبرمجيات والخدمات الإلكترونية وقواعد البيانات.

- أجهزة الكمبيوتر والأجهزة الإلكترونية (مثل أجهزة الصراف الآلي).

- أجهزة تخزين المعلومات (على سبيل المثال، القرص الصلب، وجهاز تخزين USB).

- المباني والمعدات وشبكات الاتصالات (البنية التحتية التقنية).

يوفر الدليل التنظيمي توجيهات بشأن متطلبات الأمن السيبراني للمؤسسات المالية وفروعها وموظفيها وأطرافها الخارجية وعملائها.

للإطلاع على المتطلبات المتعلقة باستمرارية الأعمال، يرجى الرجوع إلى الحد الأدنى لمتطلبات البنك المركزي المعنية باستمرارية الأعمال.

ويرتبط الدليل التنظيمي بعلاقة متشابكة مع سياسات الشركات الأخرى في المجالات ذات الصلة، مثل الأمن المادي وإدارة الاحتيال. ولا يتناول الدليل التنظيمي الماثل متطلبات الأمن غير السيبراني لتلك المجالات.

4.1 نطاق التطبيق

ينطبق الدليل التنظيمي على جميع المؤسسات المالية الخاضعة لرقابة البنك المركزي، والتي تشمل ما يلي:

- جميع البنوك العاملة في المملكة العربية السعودية؛

- جميع شركات التأمين و/أو إعادة التأمين العاملة في المملكة العربية السعودية؛

- جميع شركات التمويل العاملة في المملكة العربية السعودية؛

- جميع شركات المعلومات الائتمانية العاملة في المملكة العربية السعودية؛

- البنية التحتية للسوق المالية

تنطبق جميع المجالات على القطاع المصرفي. ومع ذلك، تنطبق الاستثناءات التالية على المؤسسات المالية الأخرى:

- المجال الفرعي (2.1.3) تكون المواءمة مع استراتيجية الأمن السيبراني للقطاع المصرفي إلزامية عند الاقتضاء.

- استبعاد المجال الفرعي (3.2.3). ومع ذلك، إذا قامت المؤسسة بتخزين بيانات حامل البطاقة أو معالجتها أو نقلها أو التعامل مع خدمات السويفت، فيجب تطبيق معيار صناعة بطاقات الدفع (PCI) و/أو إطار عمل ضوابط أمان عميل السويفت.

- استبعاد المجال الفرعي (12.3.3).

- استبعاد المجال الفرعي (13.3.3). ومع ذلك، إذا كانت المؤسسة توفر خدمات عبر الإنترنت للعملاء، فيجب تنفيذ إمكانية المصادقة متعددة العوامل.

5.1 المسؤوليات

اعتمد البنك المركزي الدليل التنظيمي المذكور. البنك المركزي السعودي هو الجهة المالكة لهذا الدليل والجهة المسؤولة كذلك عن تحديثه بصفة دورية.

وتتحمل المؤسسات المالية مسؤولية الالتزام بالدليل التنظيمي وتنفيذه.

6.1 التفسير

يعتبر البنك المركزي، بصفته مالك الدليل التنظيمي، المسؤول وحده عن تقديم تفسيرات للمبادئ والأهداف واعتبارات التحكم، إذا لزم الأمر.

7.1 الجمهور المستهدف

يستهدف الدليل التنظيمي الماثل الإدارة العليا والتنفيذية، ومالكي الأعمال ومالكي أصول المعلومات، ورؤساء أمن المعلومات، وكذلك المسؤولين عن تحديد وتنفيذ ومراجعة ضوابط الأمن السيبراني داخل المؤسسات المالية والمشاركين فيها.

8.1 المراجعة والتحديثات والصيانة

وسوف يتولى البنك المركزي مراجعة الدليل التنظيمي وصونه.

سوف يراجع البنك المركزي الدليل التنظيمي بشكل دوري لتحديد مدى فعاليته، بما في ذلك مدى فعالية الدليل التنظيمي في معالجة التهديدات والمخاطر الناشئة في مجال الأمن السيبراني. وإذا كان ذلك ممكنًا، سيتولى البنك المركزي تحديث الدليل بناءً على نتائج المراجعة.

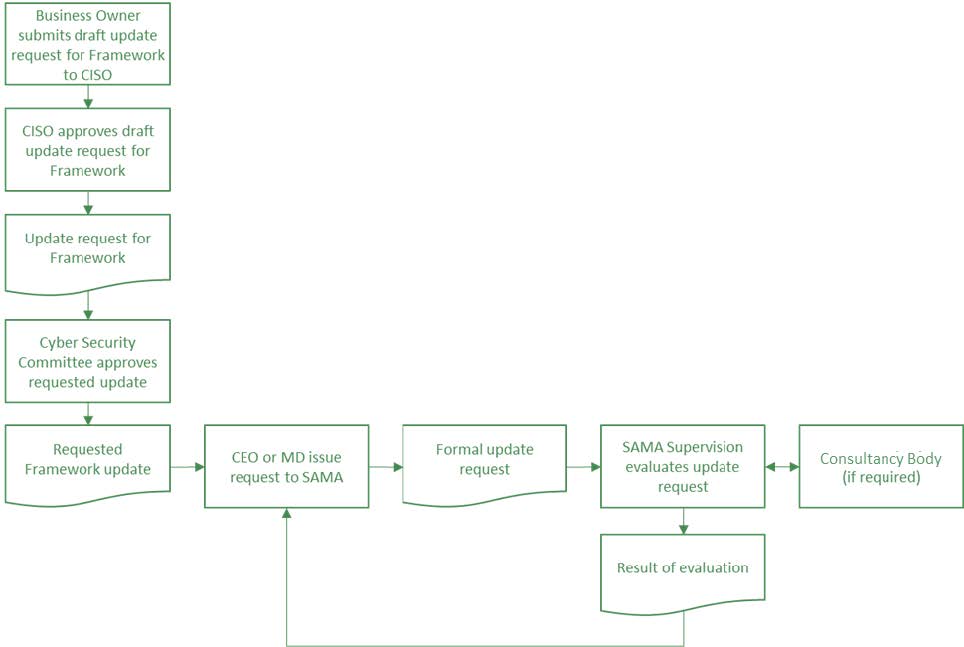

وإذا رأت إحدى المؤسسات المالية ضرورة تحديث الدليل التنظيمي، فعلى المؤسسة المالية تقديم التحديث المطلوب رسميًا إلى البنك المركزي. وسوف يراجع البنك المركزي التحديث المطلوب، وعند اعتماده، سوف يجري تعديل الدليل التنظيمي.

وسوف تظل المؤسسة المالية مسؤولة عن الالتزام بالدليل التنظيمي ريثما يتم التحديث المطلوب.

يرجى الرجوع إلى "الملحق ب - كيفية طلب تحديث الدليل التنظيمي" للتعرف على إجراء طلب تحديث الدليل التنظيمي.

سيتم تنفيذ مراقبة الإصدار للحفاظ على الدليل. وكلما أُجريت أي تغييرات، سيتم سحب الإصدار السابق وسيتم نشر الإصدار الجديد وتبليغه إلى جميع المؤسسات المالية. ولتسهيل الأمر على المؤسسات المالية، يجب الإشارة بوضوح إلى التغييرات في الدليل التنظيمي.

9.1 دليل القراءة

يتم تقسيم الدليل على النحو التالي. يتناول الفصل الثاني بالتفصيل هيكل الدليل التنظيمي، ويسرد تعليمات حول كيفية تطبيق الدليل التنظيمي. ويعرض الفصل الثالث الدليل التنظيمي الفعلي، بما في ذلك مجالات الأمن السيبراني والمجالات الفرعية والمبادئ والأهداف واعتبارات التحكم.

2 هيكل الدليل التنظيمي ومميزاته

1.2 الهيكل

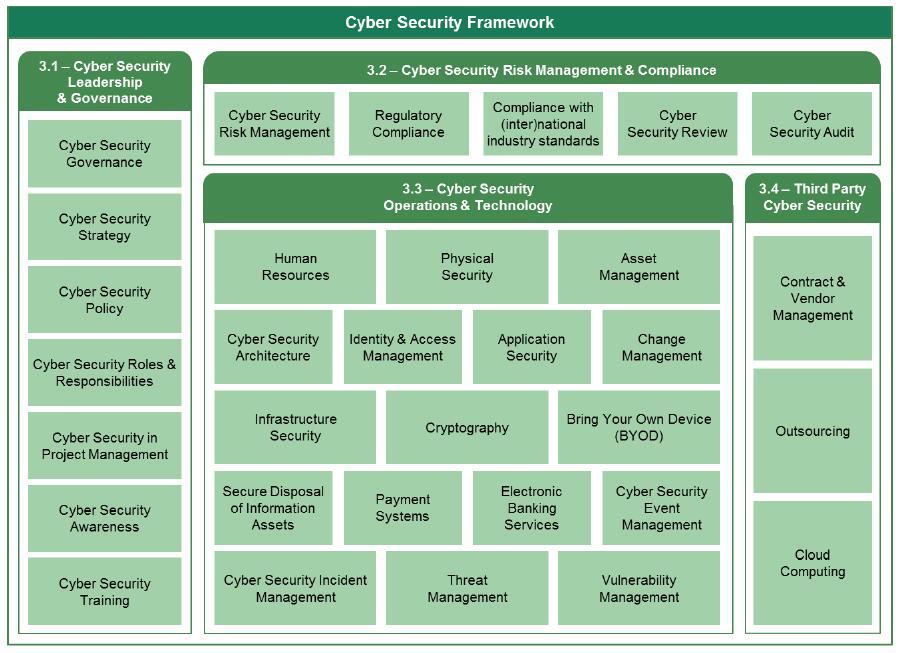

يتمحور الدليل حول أربعة مجالات رئيسية، وهي:

- قيادة وحوكمة الأمن السيبراني.

- إدارة مخاطر الأمن السيبراني والامتثال.

- عمليات وتقنية الأمن السيبراني.

- الأمن السيبراني للأطراف الخارجية.

ويتم تحديد العديد من المجالات الفرعية لكل مجال رئيسي. ويركز المجال الفرعي على موضوع محدد للأمن السيبراني. وينص الدليل التنظيمي على مبدأ وهدف واعتبارات تحكم لكل نطاق فرعي.

- يلخص المبدأ المجموعة الرئيسية من ضوابط الأمن السيبراني المطلوبة المتعلقة بالمجال الفرعي.

- يصف الهدف الغرض من المبدأ وما يُتوقع أن تحققه مجموعة ضوابط الأمن السيبراني المطلوبة.

- تعكس اعتبارات التحكم ضوابط الأمن السيبراني المقررة والتي يجب أخذها في الاعتبار.

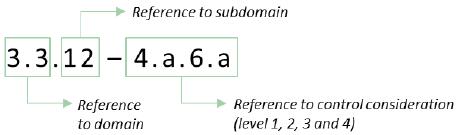

تم ترقيم اعتبارات التحكم ترقيمًا فريدًا في الدليل التنظيمي بأكمله. ومتى اقتضى الأمر، يمكن أن يتكون اعتبار التحكم ممّا يصل إلى 4 مستويات.

ويتم ترقيم اعتبارات التحكم وفق نظام الترقيم التالي:

الشكل 1 - نظام ترقيم اعتبارات التحكم

يوضح الشكل الوارد أدناه الهيكل العام للدليل التنظيمي ويشير إلى مجالات الأمن السيبراني ومجالاته الفرعية، بما في ذلك الإشارة إلى القسم الذي تنطبق عليه من الدليل التنظيمي.

الشكل 2 – الدليل التنظيمي لأمن المعلومات2.2 الدليل التنظيمي القائم على المبادئ

الدليل التنظيمي القائم على المبادئ، ويشار إليه أيضًا بالقائم على المخاطر. وهذا يعني أنه يحدد المبادئ والأهداف الرئيسية للأمن السيبراني التي يتعين على المؤسسة المالية دمجها وتحقيقها. وتسرد قائمة اعتبارات التحكم المقررة توجيهات إضافية ويجب على المؤسسة المالية أن تأخذها في الاعتبار عند تحقيق الأهداف. وعندما يتعذر تصميم أو تنفيذ أحد اعتبارات التحكم، يجب على المؤسسة المالية أن تنظر في تطبيق ضوابط بديلة، ومتابعة قبول المخاطر الداخلية وطلب إعفاء رسمي من البنك المركزي.

برجاء الرجوع إلى الملحق "د" للحصول على تفاصيل إجراء - كيفية طلب الإعفاء من الدليل التنظيمي.

3.2 التقييم الذاتي والمراجعة والتدقيق

سوف يخضع تنفيذ الدليل التنظيمي في المؤسسة المالية لتقييم ذاتي دوري. وسوف تجرِي المؤسسة المالية التقييم الذاتي بناءً على استبيان. وسوف يراجع البنك المركزي التقييمات الذاتية ويدققها لتحديد مستوى الالتزام بالدليل التنظيمي ومستوى نضج الأمن السيبراني للمؤسسة المالية.

يرجى الرجوع إلى "2.4 نموذج نضج الأمن السيبراني" للحصول على مزيد من التفاصيل حول نموذج نضج الأمن السيبراني.

4.2 نموذج نضج الأمن السيبراني

سوف يتم قياس مستوى نضج الأمن السيبراني بمساعدة نموذج نضج الأمن السيبراني المحدد مسبقًا. ويميز نموذج نضج الأمن السيبراني بين 6 مستويات نضج (0 و1 و2 و3 و4 و5)، والتي تم تلخيصها في الجدول أدناه. ومن أجل تحقيق المستويات 3 أو 4 أو 5، يجب على المؤسسة المالية أن تستوفي أولاً جميع معايير مستويات النضج السابقة.

مستوى النضج

التعريف والمعايير

إيضاح

0

غير موجود

لا توجد وثائق.

لا يوجد وعي أو اهتمام ببعض ضوابط الأمن السيبراني.

ضوابط الأمن السيبراني ليست مطبقة. قد لا يكون هناك وعي بمجال الخطر المحدد أو لا توجد خطط حالية لتنفيذ ضوابط الأمن السيبراني هذه.

1

مخصصة

ضوابط الأمن السيبراني غير محددة أو محددة تحديدا جزئيًا.

يتم تنفيذ ضوابط الأمن السيبراني بطريقة غير متسقة.

ضوابط الأمن السيبراني غير محددة تحديدًا كاملا.

يختلف تصميم وتنفيذ ضابط الأمن السيبراني حسب القسم أو المالك.

قد يقتصر تصميم ضابط الأمن السيبراني على التخفيف الجزئي من المخاطر المحددة وقد يكون التنفيذ غير متسق.

2

متكررة، ولكن غير رسمية

يعتمد تنفيذ ضابط الأمن السيبراني على ممارسة غير رسمية وغير مكتوبة، وإن كانت موحدة.

توجد ضوابط متكررة للأمن السيبراني مطبقة. ومع ذلك، لم يتم تحديد أو اعتماد أهداف الرقابة وتصميمها بشكل رسمي.

هناك اعتبار محدود للمراجعة المُنظمة أو اختبار بعض الضوابط.

3

منظم وذو طابع رسمي

يتم تحديد ضوابط الأمن السيبراني واعتمادها وتنفيذها بطريقة منظمة ورسمية.

يمكن إثبات تنفيذ ضوابط الأمن السيبراني.

يتم وضع سياسات ومعايير وإجراءات الأمن السيبراني.

تتم مراقبة الامتثال لوثائق الأمن السيبراني، أي السياسات والمعايير والإجراءات، ويفضل استخدام أداة الحوكمة والمخاطر والامتثال.

يتم تحديد مؤشرات الأداء الرئيسية ومراقبتها والإبلاغ عنها لتقييم التنفيذ.

4

مُدار وقابل للقياس

يتم تقييم فعالية ضوابط الأمن السيبراني بشكل دوري وتحسينها عند الضرورة.

يتم توثيق هذا القياس الدوري والتقييمات وفرص التحسين.

يتم قياس فعالية ضوابط الأمن السيبراني وتقييمها بشكل دوري.

يتم استخدام مؤشرات المخاطر الرئيسية والإبلاغ عن الاتجاهات لتحديد مدى فعالية ضوابط الأمن السيبراني.

يتم استخدام نتائج القياس والتقييم لتحديد فرص تحسين ضوابط الأمن السيبراني.

5

متكيّف

تخضع ضوابط الأمن السيبراني لخطة التحسين المستمر.

يركز برنامج الأمن السيبراني المتبع في المؤسسة بأكملها على الامتثال المستمر وفعالية ضوابط الأمن السيبراني وتحسينها

يتم دمج ضوابط الأمن السيبراني مع إطار وممارسات إدارة المخاطر في المؤسسة.

يتم تقييم أداء ضوابط الأمن السيبراني باستخدام بيانات النظراء والقطاعات.

الجدول 1 – نموذج نضج الأمن السيبراني

يتمثل الهدف من الدليل التنظيمي في إنشاء نهج فعال لمعالجة الأمن السيبراني وإدارة مخاطر الأمن السيبراني داخل القطاع المالي. ولتحقيق مستوى مناسب من النضج في مجال الأمن السيبراني، يجب على المؤسسات المالية أن تصل على الأقل إلى مستوى النضج 3 أو إلى مستوى أعلى على النحو الموضح أدناه.

1.4.2 مستوى النضج 3

لتحقيق مستوى النضج 3، يجب على أي من المؤسسات المالية تحديد ضوابط الأمن السيبراني واعتمادها وتنفيذها. إضافة إلى ذلك، يجب على المؤسسة مراقبة الامتثال لوثائق الأمن السيبراني.

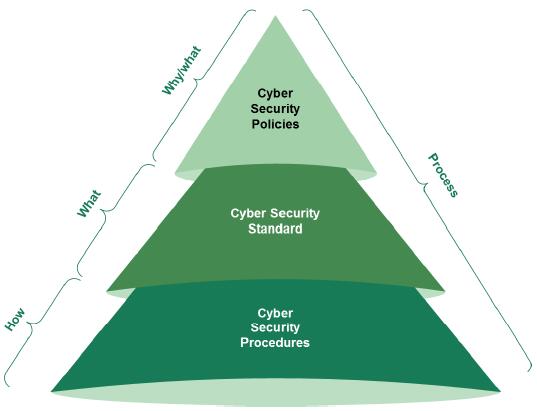

ويجب أن تشير وثائق الأمن السيبراني بوضوح إلى "سبب" و"ماهية" و"كيفية" تنفيذ ضوابط الأمن السيبراني. وتتألف وثائق الأمن السيبراني من سياسات الأمن السيبراني ومعايير الأمن السيبراني وإجراءات الأمن السيبراني.

الشكل 3 – الهيكل الهرمي لوثائق الأمن السيبراني

يجب على مجلس إدارة المؤسسة المالية التصديق على سياسة الأمن السيبراني وفرضها مع ذكر "سبب" أهمية الأمن السيبراني للمؤسسة المالية. ويجب أن تركز السياسة على أصول المعلومات التي يجب حمايتها و"ماهية" مبادئ الأمن السيبراني وأهدافه التي يجب تحديدها.

ويجب تطوير معايير الأمن السيبراني استناداً إلى سياسة الأمن السيبراني. وتحدد هذه المعايير "ماهية" ضوابط الأمن السيبراني التي يجب تنفيذها، مثل معلمات الأمن والنظام، والفصل بين المهام، وقواعد كلمة المرور، ومراقبة الأحداث، وقواعد النسخ الاحتياطي والاسترداد. وتدعم هذه المعايير سياسة الأمن السيبراني وتعززها وتعتبر بمثابة مراجع أساسية للأمن السيبراني.

تسرد إجراءات الأمن السيبراني بالتفصيل المهام والأنشطة التي يجب أن يؤديها موظفو المؤسسة المالية، أو أطرافها الخارجية، أو عملائها خطوة بخطوة. وتصف هذه الإجراءات "كيفية" تنفيذ ضوابط ومهام وأنشطة الأمن السيبراني في بيئة التشغيل ودعم حماية أصول المعلومات الخاصة بالمؤسسة المالية وفقًا لسياسة ومعايير الأمن السيبراني.

يتم تعريف العملية في سياق الدليل التنظيمي الماثل على أنها مجموعة منظمة من الأنشطة المصممة لتحقيق الهدف المحدد. وقد تتضمن العملية سياسات ومعايير وإرشادات وإجراءات وأنشطة وتعليمات عمل، بالإضافة إلى أي من الأدوار والمسؤوليات والأدوات والضوابط الإدارية المطلوبة لتقديم المخرجات بشكل موثوق.

وتجب مراقبة التقدم الفعلي في تنفيذ وأداء والامتثال لضوابط الأمن السيبراني وتقييمه بشكل دوري باستخدام مؤشرات الأداء الرئيسية.

2.4.2 مستوى النضج 4

لتحقيق مستوى النضج 4، يجب على المؤسسة المالية قياس فعالية ضوابط الأمن السيبراني المنفذة وتقييمها بشكل دوري. من أجل قياس وتقييم مدى فعالية ضوابط الأمن السيبراني ، يجب تحديد مؤشرات المخاطر الرئيسية. يوضح مؤشر الخطر الرئيسي معيار قياس الفعالية، ويجب أن يحدد عتبات لتحديد ما إذا كانت النتيجة الفعلية للقياس أقل من المعيار المستهدف أو عنده أو أعلى منه. تُستخدم مؤشرات المخاطر الرئيسية للإبلاغ عن الاتجاهات وتحديد التحسينات المحتملة.

3.4.2 مستوى النضج 5

يركز مستوى النضج 5 على التحسين المستمر لضوابط الأمن السيبراني. ويتحقق التحسين المستمر من خلال التحليل المستمر لأهداف الأمن السيبراني وإنجازاته وتحديد التحسينات الهيكلية. ويجب دمج ضوابط الأمن السيبراني مع ممارسات إدارة المخاطر المؤسسية ودعمها بالمراقبة الآلية في الوقت الفعلي. ويقع على عاتق مالكي العمليات التجارية المسؤولية عن مراقبة الامتثال لضوابط الأمن السيبراني، وقياس فعالية ضوابط الأمن السيبراني ودمج ضوابط الأمن السيبراني ضمن الدليل التنظيمي إدارة مخاطر المؤسسة. إضافة إلى ذلك، يجب تقييم أداء ضوابط الأمن السيبراني باستخدام بيانات النظراء والقطاعات.

3 مجالات التحكم

1.3 قيادة وحوكمة الأمن السيبراني

تقع المسؤولية النهائية عن الأمن السيبراني على عاتق مجلس إدارة المؤسسة المالية. ويجوز لمجلس إدارة المؤسسة المالية تفويض مسؤولياته المتعلقة بالأمن السيبراني إلى لجنة الأمن السيبراني (أو إلى أحد كبار المديرين بإحدى وظائف التحكم). وقد تتحمل لجنة الأمن السيبراني المسؤولية عن تحديد حوكمة الأمن السيبراني ووضع استراتيجية الأمن السيبراني للمؤسسة المالية. كما قد تتحمل لجنة الأمن السيبراني المسؤولية عن تحديد سياسة الأمن السيبراني وضمان الفعالية التشغيلية لسياسة الأمن السيبراني المحددة.

ويجب إنشاء وظيفة مستقلة للأمن السيبراني لوضع سياسة الأمن السيبراني وصونها وتنفيذ أنشطة الأمن السيبراني داخل المؤسسة المالية.

1.1.3 حوكمة الأمن السيبراني

المبدأ

يجب تحديد هيكل حوكمة الأمن السيبراني وتنفيذه، ويجب أن يعتمده مجلس الإدارة.

الهدف

توجيه النهج العام للأمن السيبراني والتحكم فيه داخل المؤسسة المالية.

اعتبارات التحكم

1. يشكل مجلس الإدارة لجنة للأمن السيبراني ويكلفها بهذه الوظيفة.

2. يرأس أحد كبار المديرين المستقلين من إحدى وظائف التحكم لجنة الأمن السيبراني.

3. يجب تمثيل المناصب التالية في لجنة الأمن السيبراني:

أ. كبار المديرين من جميع الإدارات ذات الصلة (على سبيل المثال، الرئيس التنفيذي للعمليات، الرئيس التنفيذي للمعلومات، ومسؤول الامتثال، ورؤساء أقسام الأعمال ذات الصلة)؛

ب. الرئيس التنفيذي لأمن المعلومات؛

ج. ويجوز أن يحضر المدقق الداخلي بصفته "مراقب".

4. تجب صياغة ميثاق لجنة الأمن السيبراني واعتماده وأن يتضمن ما يلي:

أ. أهداف اللجنة؛

ب. الأدوار والمسؤوليات؛

ج. الحد الأدنى لعدد المشاركين في الاجتماع؛

د. تواتر انعقاد الاجتماعات (الحد الأدنى على أساس ربع سنوي).

5. يجب إنشاء وظيفة للأمن السيبراني.

6. يجب أن تكون وظيفة الأمن السيبراني مستقلة عن وظيفة تقنية المعلومات. ولتجنب أي تضارب في المصالح، يجب فصل وظيفة الأمن السيبراني عن وظيفة تقنية المعلومات من حيث التسلسلات الإدارية والميزانيات والتقييمات للموظفين.

7. ترفع وظيفة الأمن السيبراني تقاريرها مباشرة إلى الرئيس التنفيذي/العضو المنتدب للمؤسسة المالية أو إلى المدير العام لإحدى وظائف التحكم.

8. يجب تعيين أحد كبار المديرين بدوام كامل في وظيفة الأمن السيبراني، يشار إليه باسم الرئيس التنفيذي لأمن المعلومات، على مستوى الإدارة العليا.

9. يجب على المؤسسة المالية:

أ. التأكد من أن الرئيس التنفيذي لأمن المعلومات يحمل الجنسية السعودية؛

ب. التأكد من أن الرئيس التنفيذي لأمن المعلومات مؤهل بشكل كافٍ؛

ج. الحصول على عدم ممانعة من البنك المركزي لتعيين الرئيس التنفيذي لأمن المعلومات.

10. يجب على مجلس إدارة المؤسسة المالية تخصيص ميزانية كافية لتنفيذ أنشطة الأمن السيبراني المطلوبة.

2.1.3 استراتيجية الأمن السيبراني

المبدأ

يجب تحديد استراتيجية الأمن السيبراني ومواءمتها مع الأهداف الاستراتيجية للمؤسسة المالية، وكذلك مع استراتيجية الأمن السيبراني للقطاع المصرفي.

الهدف

ضمان أن مبادرات ومشاريع الأمن السيبراني داخل المؤسسة المالية تساهم في الأهداف الإستراتيجية للمؤسسة المالية وتتوافق مع استراتيجية الأمن السيبراني للقطاع المصرفي.

اعتبارات التحكم

1. يجب تحديد استراتيجية الأمن السيبراني واعتمادها وصونها وتنفيذها.

2. يجب أن تتماشى استراتيجية الأمن السيبراني مع يلي :

أ. الأهداف العامة للمؤسسة المالية؛

ب. متطلبات الامتثال القانونية والتنظيمية للمؤسسة المالية؛

ج. استراتيجية الأمن السيبراني للقطاع المصرفي.

3. يجب أن تتناول استراتيجية الأمن السيبراني ما يلي:

أ. أهمية الأمن السيبراني وفوائده للمؤسسة المالية؛

ب. الحالة المستقبلية المتوقعة للأمن السيبراني للمؤسسة المالية لكي تصبح وتظل مرنة في مواجهة تهديدات الأمن السيبراني (الناشئة)؛

ج. ما هي مبادرات ومشاريع الأمن السيبراني الواجب تنفيذها لتحقيق الحالة المستقبلية المتوقعة ومتى يجب تنفيذها.

3.1.3 سياسة الأمن السيبراني

المبدأ

يجب تحديد سياسة الأمن السيبراني واعتمادها والإبلاغ بها.

الهدف

توثيق التزام المؤسسة المالية وأهدافها المتعلقة بالأمن السيبراني، وإبلاغ أصحاب المصلحة المعنيين بذلك.

اعتبارات التحكم

1. يجب تحديد سياسة الأمن السيبراني واعتمادها والإبلاغ بها.

2. يجب مراجعة سياسة الأمن السيبراني بشكل دوري وفقًا لعملية مراجعة منظمة ومحددة مسبقًا.

3. يجب أن تكون سياسة الأمن السيبراني:

أ. بمثابة مدخلات للسياسات المؤسسية الأخرى للمؤسسة المالية (على سبيل المثال، سياسة الموارد البشرية، والسياسة المالية، وسياسة تقنية المعلومات)؛

ب. مدعومة بمعايير أمنية مفصلة (على سبيل المثال، معيار كلمة المرور، ومعيار جدار الحماية) والإجراءات؛

ج. قائمة على أفضل الممارسات والمعايير الوطنية (الدولية)؛

د. تم تبليغها إلى أصحاب المصلحة المعنيين.

4. يجب أن تتضمن سياسة الأمن السيبراني ما يلي:

أ. تعريف الأمن السيبراني؛

ب. أهداف ونطاق الأمن السيبراني بوجه عام للمؤسسة المالية؛

ج. بيان مقصد مجلس الإدارة بما يدعم أهداف الأمن السيبراني؛

د. تعريف المسؤوليات العامة والخاصة للأمن السيبراني؛

هـ. الإشارة إلى دعم معايير وإجراءات الأمن السيبراني؛

و. تضمن متطلبات الأمن السيبراني الآتي:

1. تصنيف المعلومات بطريقة تشير إلى أهميتها بالنسبة للمؤسسة المالية؛

2. حماية المعلومات فيما يتعلق بمتطلبات الأمن السيبراني، بما يتماشى مع قابلية المخاطر؛

3. تعيين مالكي جميع أصول المعلومات؛

4. إجراء تقييمات مخاطر الأمن السيبراني لأصول المعلومات؛

5. توعية أصحاب المصلحة المعنيين بالأمن السيبراني وسلوكهم المتوقع (برنامج التوعية بالأمن السيبراني)؛

6. الوفاء بالالتزامات التنظيمية والتعاقدية؛

7. الإبلاغ عن انتهاكات الأمن السيبراني ونقاط ضعف الأمن السيبراني المشكوك فيها؛

8. انعكاس الأمن السيبراني على إدارة استمرارية الأعمال.

4.1.3 أدوار ومسؤوليات الأمن السيبراني

المبدأ

يجب تحديد مسؤوليات تنفيذ وصون ودعم وتعزيز الأمن السيبراني في المؤسسة المالية بأكملها. إضافة إلى ذلك، يجب على جميع الأطراف المشاركة في الأمن السيبراني أن تفهم الأدوار والمسؤوليات المنوطة بها.

الهدف

التأكد من أن أصحاب المصلحة المعنيين على دراية بالمسؤوليات المتعلقة بالأمن السيبراني وتطبيق ضوابط الأمن السيبراني في المؤسسة المالية بأكملها.

اعتبارات التحكم

1. يتحمل مجلس الإدارة المسؤولية النهائية عن الأمن السيبراني، بما في ذلك:

أ. ضمان تخصيص ميزانية كافية للأمن السيبراني؛

ب. اعتماد ميثاق لجنة الأمن السيبراني؛

ج. المصادقة (بعد اعتماده من لجنة الأمن السيبراني):

1. حوكمة الأمن السيبراني؛

2. استراتيجية الأمن السيبراني؛

3. سياسة الأمن السيبراني.

2. تتولى لجنة الأمن السيبراني المسؤولية عن:

أ. مراقبة ومراجعة وإبلاغ مدى قابلية المؤسسة المالية لمخاطر الأمن السيبراني بشكل دوري أو عند حدوث تغيير جوهري في مقدار قابلية المخاطر؛

ب. مراجعة استراتيجية الأمن السيبراني للتأكد من أنها تدعم أهداف المؤسسة المالية؛

ج. الاعتماد، والتبليغ، والدعم، والمراقبة:

1. حوكمة الأمن السيبراني؛

2. استراتيجية الأمن السيبراني؛

3. سياسة الأمن السيبراني؛

4. برامج الأمن السيبراني (على سبيل المثال، برنامج التوعية، برنامج تصنيف البيانات، خصوصية البيانات، منع تسريب البيانات، تحسينات الأمن السيبراني الرئيسية)؛

5. عملية إدارة مخاطر الأمن السيبراني؛

6. مؤشرات المخاطر الرئيسية ومؤشرات الأداء الرئيسية للأمن السيبراني.

3. تتولى الإدارة العليا المسؤولية عن:

أ. التأكد من أن المعايير والعمليات والإجراءات تفي بالمتطلبات الأمنية (إن وجدت)؛

ب. التأكد من قبول الأفراد لسياسة الأمن السيبراني والامتثال لها، ودعم المعايير والإجراءات عند إصدارها وتحديثها؛

ج. التأكد من تضمين مسؤوليات الأمن السيبراني في التوصيفات الوظيفية للمناصب الرئيسية ولموظفي الأمن السيبراني.

4. يتولى الرئيس التنفيذي لأمن المعلومات المسؤولية عن:

أ. صياغة وصون:

1. استراتيجية الأمن السيبراني؛

2. سياسة الأمن السيبراني؛

3. هيكلية الأمن السيبراني؛

4. عملية إدارة مخاطر الأمن السيبراني؛

ب. التأكد من وضع المعايير والإجراءات الأمنية التفصيلية واعتمادها وتنفيذها؛

ج. تقديم حلول الأمن السيبراني القائمة على المخاطر والتي تتناول الأشخاص والعمليات والتقنية؛

د. تطوير مهارات موظفي الأمن السيبراني لتقديم حلول الأمن السيبراني في سياق الأعمال؛

هـ. مباشرة أنشطة الأمن السيبراني في المؤسسة المالية بأكملها، بما في ذلك:

1. مراقبة أنشطة الأمن السيبراني (مراقبة مركز العمليات الأمنية)؛

2. مراقبة الامتثال للوائح وسياسات ومعايير وإجراءات الأمن السيبراني؛

3. الإشراف على التحقيق في حوادث الأمن السيبراني؛

4. جمع وتحليل استخبارات التهديدات من المصادر الداخلية والخارجية؛

5. إجراء مراجعات الأمن السيبراني؛

و. إجراء تقييمات لمخاطر الأمن السيبراني على أصول المعلومات الخاصة بالمؤسسات المالية؛

ز. الدعم الاستباقي للوظائف الأخرى المعنية بالأمن السيبراني، بما في ذلك:

1. إجراء تصنيفات للمعلومات وللأنظمة؛

2. تحديد متطلبات الأمن السيبراني للمشاريع المهمة؛

3. إجراء مراجعات الأمن السيبراني.

ح. تحديد برامج التوعية بالأمن السيبراني وتنفيذها؛

ط. قياس مؤشرات المخاطر الرئيسية ومؤشرات الأداء الرئيسية والإبلاغ عنها بشأن:

1. استراتيجية الأمن السيبراني؛

2. الامتثال لسياسة الأمن السيبراني؛

3. معايير الأمن السيبراني وإجراءاته؛

4. برامج الأمن السيبراني (مثل برنامج التوعية، برنامج تصنيف البيانات، تحسينات الأمن السيبراني الرئيسية).

5. تتولى وظيفة التدقيق الداخلي المسؤولية عن:

أ. إجراء عمليات تدقيق الأمن السيبراني.

6. يتولى جميع موظفي المؤسسة المالية المسؤولية عن:

أ. الامتثال لسياسة ومعايير وإجراءات الأمن السيبراني.

5.1.3 الأمن السيبراني في إدارة المشاريع

المبدأ

يجب تناول موضوع الأمن السيبراني في مجالي إدارة المشاريع وحوكمة المشاريع.

الهدف

التأكد من أن جميع مشاريع المؤسسة المالية تلبي متطلبات الأمن السيبراني.

اعتبارات التحكم

1. يجب دمج الأمن السيبراني في منهجية إدارة مشاريع المؤسسة المالية لضمان تحديد مخاطر الأمن السيبراني ومعالجتها باعتبارها جزء من المشروع.

2. يجب أن تضمن منهجية إدارة المشاريع في المؤسسة المالية تحقيق الآتي:

أ. تضمين أهداف الأمن السيبراني في أهداف المشروع؛

ب. اعتبار وظيفة الأمن السيبراني جزءًا من جميع مراحل المشروع؛

ج. إجراء تقييم للمخاطر في بداية المشروع لتحديد مخاطر الأمن السيبراني والتأكد من تلبية متطلبات الأمن السيبراني إما من خلال ضوابط الأمن السيبراني الحالية (استنادًا إلى معايير الأمن السيبراني) أو من خلال الضوابط التي سيتم وضعها؛

د. تسجيل مخاطر الأمن السيبراني في سجل مخاطر المشروع ومتابعة سيرها؛

هـ. تحديد مسؤوليات الأمن السيبراني وتوزيعها؛

و. إجراء مراجعة الأمن السيبراني على يد طرف داخلي أو خارجي مستقل.

6.1.3 التوعية بالأمن السيبراني

المبدأ

يجب تحديد وتنفيذ برنامج للتوعية بالأمن السيبراني لموظفي المؤسسة المالية وأطرافها الخارجية وعملائها.

الهدف

تكوين ثقافة واعية بمخاطر الأمن السيبراني بما يتيح لموظفي المؤسسة المالية وأطرافها الخارجية وعملائها اتخاذ قرارات فعالة قائمة على تحليل المخاطر والتي تحمي معلومات المؤسسة المالية.

اعتبارات التحكم

1. يجب تحديد برامج التوعية بالأمن السيبراني واعتمادها وتنفيذها لتعزيز الوعي بالأمن السيبراني وخلق ثقافة إيجابية للأمن السيبراني.

2. يجب تحديد برنامج للتوعية بالأمن السيبراني وتنفيذه لصالح:

أ. موظفي المؤسسة المالية؛ ب. الأطراف الخارجية للمؤسسة المالية؛ ج. عملاء المؤسسة المالية. 3. يجب أن يستهدف برنامج التوعية بالأمن السيبراني سلوكيات الأمن السيبراني من خلال تصميم البرنامج لمعالجة المجموعات المستهدفة المختلفة من خلال قنوات متعددة.

4. يجب تنفيذ أنشطة برنامج التوعية بالأمن السيبراني بشكل دوري وعلى مدار العام.

5. يجب أن يتضمن برنامج التوعية بالأمن السيبراني المتطلبات التالية كحد أدنى:

أ. توفير شرح لتدابير الأمن السيبراني؛

ب. الأدوار والمسؤوليات المتعلقة بالأمن السيبراني؛

ج. معلومات عن أحداث الأمن السيبراني الناشئة ذات الصلة والتهديدات السيبرانية (مثل التصيد الالتكروني الموجه، والاحتيال على كبار المسؤولين).

6. يجب تقييم برنامج التوعية بالأمن السيبراني بهدف:

أ. قياس فعالية أنشطة التوعية؛ ب. صياغة توصيات لتحسين برنامج التوعية بالأمن السيبراني. 7. يجب أن تتناول توعية العملاء عملاء التجزئة، والعملاء التجاريين على حد سواء، وأن تتضمن على أقل تقدير قائمة بآليات الأمن السيبراني المقترحة التي قد يفكر العملاء في تنفيذها للتخفيف من الخطر (المخاطر) الخاصة بهم.

7.1.3 التدريب على الأمن السيبراني

المبدأ

يجب تزويد موظفي المؤسسة المالية بالتدريب على طريقة تشغيل أنظمة المؤسسة المالية بشكل آمن والتعامل مع ضوابط الأمن السيبراني وتطبيقها.

الهدف

التأكد من أن موظفي المؤسسة المالية لديهم المهارات والمعرفة اللازمة لحماية أصول معلومات المؤسسة المالية والوفاء بمسؤولياتهم في مجال الأمن السيبراني.

اعتبارات التحكم

1. يجب توفير التدريب على المهارات المتخصصة أو المتعلقة بالأمن للموظفين بالمؤسسة المالية حسب فئات مجالات عملهم ذات الصلة بما يتماشى مع توصيفاتهم الوظيفية، بما في ذلك:

أ. الأدوار الرئيسية داخل المؤسسة؛

ب. موظفو وظيفة الأمن السيبراني؛

ج. الموظفون المشاركون في تطوير أصول المعلومات وصونها (تقنيًا)؛

د. الموظفون المشاركون في تقييم المخاطر.

2. يجب توفير التثقيف لتزويد الموظفين بالمهارات والمعرفة المطلوبة لتشغيل أصول المعلومات الخاصة بالمؤسسة المالية بشكل آمن.

2.3 إدارة مخاطر الأمن السيبراني والامتثال

إدارة المخاطر هي العملية المستمرة لتحديد المخاطر وتحليلها والاستجابة لها ومراقبتها ومراجعتها. وتركز عملية إدارة مخاطر الأمن السيبراني بشكل خاص على إدارة المخاطر المتعلقة بالأمن السيبراني. وليتسنى للمؤسسات المالية إدارة مخاطر الأمن السيبراني، يجب عليها القيام بالآتي:

- تحديد مخاطر الأمن السيبراني الخاصة بها - تحديد مخاطر الأمن السيبراني؛

- تحديد احتمالية حدوث مخاطر الأمن السيبراني والتأثير الناتج عنها - تحليل مخاطر الأمن السيبراني؛

- تحديد الاستجابة المناسبة لمخاطر الأمن السيبراني واختيار الضوابط ذات الصلة - الاستجابة لمخاطر الأمن السيبراني؛

- مراقبة التعامل مع مخاطر الأمن السيبراني ومراجعة فعالية التحكم - مراقبة ومراجعة مخاطر الأمن السيبراني.

يجب أن يخضع الامتثال لضوابط الأمن السيبراني للمراجعة والتدقيق الدوري.

1.2.3 إدارة مخاطر الأمن السيبراني

المبدأ

يجب تحديد عملية إدارة مخاطر الأمن السيبراني واعتمادها وتنفيذها، ويجب أن تتماشى مع عملية إدارة المخاطر المؤسسية في المؤسسة المالية.

الهدف

ضمان إدارة مخاطر الأمن السيبراني على نحو صحيح لحماية سرية وسلامة وتوافر أصول المعلومات الخاصة بالمؤسسة المالية، وضمان توافق عملية إدارة مخاطر الأمن السيبراني مع عملية إدارة المخاطر المؤسسية للمؤسسة المالية.

اعتبارات التحكم

1. يجب تحديد عملية إدارة مخاطر الأمن السيبراني واعتمادها وتنفيذها.

2. يجب أن تركز عملية إدارة مخاطر الأمن السيبراني على حماية سرية وسلامة وتوافر أصول المعلومات.

3. يجب أن تتماشى عملية إدارة مخاطر الأمن السيبراني مع عملية إدارة المخاطر المؤسسية الحالية.

4. يجب توثيق عملية إدارة مخاطر الأمن السيبراني ويجب أن تشمل:

أ. تحديد المخاطر؛

ب. تحليل المخاطر؛

ج. الاستجابة للمخاطر؛

د. مراقبة المخاطر ومراجعتها.

5. يجب أن تتناول عملية إدارة مخاطر الأمن السيبراني أصول المعلومات الخاصة بالمؤسسة المالية، بما في ذلك (على سبيل المثال لا الحصر):

أ. العمليات التجارية؛

ب. تطبيقات الأعمال؛

ج. مكونات البنية التحتية.

6. يجب البدء في عملية إدارة مخاطر الأمن السيبراني:

أ. في مرحلة مبكرة من المشروع؛

ب. قبل التغيير الحرج؛

ج. عند النظر في اسناد المهام إلى طرف ثالث؛

د. عند إطلاق منتجات وتقنيات جديدة.

7. يجب أن تخضع أصول المعلومات الموجودة بشكل دوري لتقييم مخاطر الأمن السيبراني بناءً على تصنيفها أو على طبيعة المخاطر الخاصة بها.

8. يجب أن تتضمن أنشطة إدارة مخاطر الأمن السيبراني ما يلي:

أ. مالكي الأعمال؛

ب. متخصصي تقنية المعلومات؛

ج. متخصصي الأمن السيبراني؛

د. ممثلي المستخدمين الرئيسيين.

9. يجب إبلاغ مالك العمل المعني (أي مالك المخاطر) بنتيجة تقييم المخاطر داخل المؤسسة المالية؛

10. يجب على مالك العمل المعني (أي مالك المخاطر) داخل المؤسسة المالية قبول نتائج تقييم المخاطر واعتمادها.

11. يجب تحديد مدى قابلية المؤسسة المالية لمخاطر الأمن السيبراني وتحملها للمخاطر بشكل واضح واعتمادها رسميًا.

1.1.2.3 تحديد مخاطر الأمن السيبراني

المبدأ

يجب تحديد مخاطر الأمن السيبراني وأن يشمل التحديد الأصول والتهديدات والضوابط الحالية والثغرات الأمنية الخاصة بالمؤسسة المالية.

الهدف

العثور على مخاطر الأمن السيبراني التي تواجهها المؤسسة المالية والتعرف عليها ووصفها.

اعتبارات التحكم

- يجب تحديد مخاطر الأمن السيبراني.

- يجب توثيق مخاطر الأمن السيبراني المحددة (في سجل مركزي).

- يجب أن يتناول تحديد مخاطر الأمن السيبراني أصول المعلومات ذات الصلة، والتهديدات، والثغرات الأمنية، وضوابط الأمن السيبراني الرئيسية الحالية.

2.1.2.3 تحليل مخاطر الأمن السيبراني

المبدأ

يجب إجراء تحليل لمخاطر الأمن السيبراني بناءً على احتمالية حدوث مخاطر الأمن السيبراني المحددة والتأثير الناتج عنها.

الهدف

تحليل وتحديد طبيعة ومستوى مخاطر الأمن السيبراني المحددة.

اعتبارات التحكم

- يجب إجراء تحليل لمخاطر الأمن السيبراني.

- يجب أن يتناول تحليل مخاطر الأمن السيبراني مستوى التأثير المحتمل على الأعمال واحتمالية وقوع أحداث تهديد للأمن السيبراني.

3.1.2.3 الاستجابة لمخاطر الأمن السيبراني

المبدأ

تجب معالجة مخاطر الأمن السيبراني لأي من المؤسسات المالية.

الهدف

ضمان معالجة مخاطر الأمن السيبراني (أي قبولها، أو تجنبها، أو نقلها، أو تخفيفها).

اعتبارات التحكم

1. تجب معالجة مخاطر الأمن السيبراني المحددة ذات الصلة حسب قابلية المؤسسة المالية للمخاطر وحسب متطلبات الأمن السيبراني.

2. يجب أن تضمن الاستجابة لمخاطر الأمن السيبراني توثيق قائمة خيارات معالجة المخاطر (أي قبول المخاطر، أو تجنبها، أو نقلها، أو تخفيفها من خلال تطبيق ضوابط الأمن السيبراني).

3. يجب أن يشمل قبول مخاطر الأمن السيبراني ما يلي:

أ. النظر في الحدود المحددة مسبقًا لمستويات مخاطر الأمن السيبراني؛

ب. اعتماد مالك العمل وتوقيعه مما يضمن ما يلي:

1. أن يكون خطر الأمن السيبراني المقبول ضمن حدود القدرة على تحمل المخاطر ويتم إبلاغه إلى لجنة الأمن السيبراني؛

2. ألا يتعارض خطر الأمن السيبراني المقبول مع لوائح البنك المركزي.

4. يجب أن يتضمن تجنب مخاطر الأمن السيبراني قرارًا من مالك العمل بإلغاء أو تأجيل نشاط أو مشروع معين يمثل خطرًا غير مقبول على الأمن السيبراني.

5. لنقل مخاطر الأمن السيبراني أو مشاركتها يجب أن:

أ. تشتمل على مشاركة مخاطر الأمن السيبراني مع مقدمي الخدمات ذوي الصلة (الداخليين أو الخارجيين)؛

ب. يقبلها مقدم (مقدمو) الخدمات (الداخليون أو الخارجيون) المتلقون لها؛

ج. تؤدي في نهاية المطاف إلى النقل الفعلي أو المشاركة لمخاطر الأمن السيبراني.

6. يجب أن يشمل تطبيق ضوابط الأمن السيبراني للتخفيف من مخاطر الأمن السيبراني ما يلي:

أ. تحديد ضوابط الأمن السيبراني المناسبة؛

ب. تقييم نقاط القوة والضعف في ضوابط الأمن السيبراني؛

1. تقييم تكلفة تطبيق ضوابط الأمن السيبراني؛

2. تقييم مدى جدوى تطبيق ضوابط الأمن السيبراني؛

3. مراجعة متطلبات الامتثال ذات الصلة بضوابط الأمن السيبراني؛

ج. اختيار ضوابط الأمن السيبراني؛

د. تحديد أي مخاطر متبقية وتوثيقها والحصول على توقيع مالك العمل عليها.

7. يجب توثيق إجراءات معالجة مخاطر الأمن السيبراني في خطة معالجة المخاطر.

4.1.2.3 مراقبة المخاطر السيبرانية ومراجعتها

المبدأ

تجب مراقبة التقدم المحرز في معالجة مخاطر الأمن السيبراني وتجب مراجعة فعالية ضوابط الأمن السيبراني المنقحة أو المطبقة حديثًا.

الهدف

التأكد من تنفيذ معالجة مخاطر الأمن السيبراني وفقًا لخطط المعالجة. التأكد من فعالية ضوابط الأمن السيبراني المنقحة أو المطبقة حديثًا.

اعتبارات التحكم

1. تجب مراقبة معالجة الأمن السيبراني، بما في ذلك:

أ. تتبع التقدم وفقًا لخطة المعالجة؛

ب. يجري تنفيذ ضوابط الأمن السيبراني المختارة والمتفق عليها.

2. تجب مراجعة تصميم وفعالية ضوابط الأمن السيبراني المنقحة أو المطبقة حديثًا.

2.2.3 الامتثال التنظيمي

المبدأ

يجب أن تضع المؤسسة المالية عملية لتحديد تداعيات الأمن السيبراني على اللوائح ذات الصلة وتبليغها والامتثال لها.

الهدف

الامتثال للوائح التي تؤثر على الأمن السيبراني للمؤسسة المالية.

اعتبارات التحكم

1. يجب إنشاء عملية لضمان الامتثال للمتطلبات التنظيمية ذات الصلة التي تؤثر على الأمن السيبراني في المؤسسة المالية بأكملها. يجب أن تستوفي عملية ضمان الامتثال الآتي:

أ. يتم تنفيذها بشكل دوري أو عندما تصبح المتطلبات التنظيمية الجديدة سارية المفعول؛

ب. يشترك فيها ممثلين من المجالات الرئيسية للمؤسسة المالية؛

ج. تؤدي إلى تحديث سياسة ومعايير وإجراءات الأمن السيبراني لاستيعاب أي تغييرات ضرورية (إن اقتضى الأمر).

3.2.3 الامتثال لمعايير الصناعة الوطنية (الدولية)

المبدأ

يجب على المؤسسة المالية الامتثال لمعايير الصناعة الوطنية الإلزامية (الدولية).

الهدف

الامتثال لمعايير الصناعة الوطنية الإلزامية (الدولية).

اعتبارات التحكم

1. يجب على المؤسسة المالية الامتثال للآتي:

أ. معيار أمان بيانات صناعة بطاقات الدفع (PCI-DSS)؛

ب. المعيار الفني لنظام الدفع الموحد ببطاقات (يورو باي، وماستر كارد، وفيزا)؛

ج. إطار عمل ضوابط أمن عملاء السويفت - مارس 2017.

4.2.3 مراجعة الأمن السيبراني

المبدأ

يجب أن تخضع حالة الأمن السيبراني لأصول معلومات المؤسسة المالية لمراجعة دورية للأمن السيبراني.

الهدف

التأكد مما إذا كانت ضوابط الأمن السيبراني مصممة ومنفذة بشكل آمن، وتجري مراقبة فعالية هذه الضوابط.

اعتبارات التحكم

1. يجب إجراء مراجعات الأمن السيبراني بشكل دوري لأصول المعلومات الهامة.

2. يجب أن تخضع خدمات العملاء والإنترنت للمراجعة السنوية واختبارات الاختراق.

3. يجب تسجيل تفاصيل مراجعة الأمن السيبراني التي تم إجراؤها، بما في ذلك نتائج المراجعة والمشكلات المحددة والإجراءات الموصى بها.

4. يجب إبلاغ مالك العمل بنتائج مراجعة الأمن السيبراني.

5. يجب أن تخضع مراجعة الأمن السيبراني لمراجعات متابعة للتحقق مما يلي:

أ. تمت معالجة كافة المشاكل التي تم تحديدها؛

ب. تمت معالجة المخاطر الحرجة بشكل فعال؛

ج. تتم إدارة جميع الإجراءات المتفق عليها بشكل مستمر.

5.2.3 عمليات تدقيق الأمن السيبراني

المبدأ

يجب أن تخضع حالة الأمن السيبراني لأصول معلومات المؤسسة المالية لعمليات تدقيق شاملة ومستقلة ومنتظمة للأمن السيبراني يتم إجراؤها وفقًا لمعايير التدقيق المقبولة عمومًا والدليل التنظيمي لأمن المعلومات الصادر عن البنك المركزي.

الهدف

التأكد بدرجة معقولة مما إذا كانت ضوابط الأمن السيبراني مصممة ومنفذة بشكل آمن، وما إذا كانت فعالية هذه الضوابط خاضعة للمراقبة.

اعتبارات التحكم

1. يجب إجراء عمليات تدقيق الأمن السيبراني بشكل مستقل ووفقًا لمعايير التدقيق المقبولة عمومًا والدليل التنظيمي لأمن المعلومات الصادر عن البنك المركزي.

2. يجب إجراء عمليات تدقيق الأمن السيبراني وفقًا لدليل التدقيق وخطة التدقيق الخاصة بالمؤسسة المالية.

3.3 عمليات وتقنيات الأمن السيبراني

من أجل الحفاظ على حماية العمليات والتقنيات الخاصة بأصول المعلومات لدى المؤسسة المالية وموظفيها والأطراف الخارجية وعملائها، يجب على المؤسسات المالية التأكد من تحديد المتطلبات الأمنية لأصول المعلومات الخاصة بها والعمليات الداعمة واعتمادها وتنفيذها.

وتجب مراقبة الامتثال لمتطلبات الأمن السيبراني هذه، ويجب قياس فعالية ضوابط الأمن السيبراني وتقييمها بشكل دوري من أجل تحديد التنقيحات المحتملة للضوابط أو القياسات.

1.3.3 الموارد البشرية

المبدأ

يجب على المؤسسة المالية دمج متطلبات الأمن السيبراني في عمليات الموارد البشرية.

الهدف

التأكد من أن مسؤوليات الأمن السيبراني لموظفي المؤسسة المالية تم تضمينها في اتفاقيات الموظفين ويتم فحص الموظفين قبل وأثناء دورة حياتهم الوظيفية.

اعتبارات التحكم

1. يجب أن تحدد عملية الموارد البشرية متطلبات الأمن السيبراني وتعتمدها وتنفذها.

2. تجب مراقبة فعالية عملية الموارد البشرية وقياسها وتقييمها بشكل دوري.

3. يجب أن تتضمن عملية الموارد البشرية ما يلي:

أ. مسؤوليات الأمن السيبراني وبنود عدم الإفصاح ضمن اتفاقيات الموظفين (أثناء وبعد التوظيف)؛

ب. يجب أن يتلقى الموظفون الوعي بالأمن السيبراني في بداية وأثناء عملهم؛

ج. توقيت تطبيق الإجراءات التأديبية؛

د. الفحص والتحقق من سيرهم الذاتية؛

هـ. أنشطة الأمن السيبراني بعد التوظيف، مثل:

1. إلغاء حقوق الوصول؛

2. إعادة أصول المعلومات المخصصة (على سبيل المثال، شارة الوصول، ورموز الأمان، والأجهزة المحمولة، وجميع المعلومات الإلكترونية والمادية).

2.3.3 الأمن المادي

المبدأ

يجب على المؤسسة المالية التأكد من أن جميع المرافق التي تستضيف أصول المعلومات محمية فعليًا ضد الأحداث الأمنية المقصودة وغير المقصودة.

الهدف

منع الوصول المادي غير المصرح به إلى أصول معلومات المؤسسة المالية وضمان حمايتها.

اعتبارات التحكم

1. يجب تحديد عملية الأمن المادي واعتمادها وتنفيذها.

2. تجب مراقبة فعالية عملية الأمن المادي وقياسها وتقييمها بشكل دوري.

3. يجب أن تتضمن عملية الأمن المادي (على سبيل المثال لا الحصر):

أ. ضوابط الدخول المادي (بما في ذلك أمن الزائرين)؛

ب. الرصد والمراقبة (على سبيل المثال، الدوائر التلفزيونية المغلقة، وأجهزة الصراف الآلي، وتتبع نظام تحديد المواقع العالمي (GPS)، وأجهزة الاستشعار الحساسة)؛

ج. حماية مراكز البيانات وغرف البيانات؛

د. الحماية البيئية؛

هـ. حماية أصول المعلومات خلال دورة حياتها (بما في ذلك النقل والتخلص الآمن، وتجنب الوصول غير المصرح به وتسريب البيانات المقصود (وغير المقصود).

3.3.3 إدارة الأصول

المبدأ

يجب على المؤسسة المالية تحديد واعتماد وتنفيذ وتبليغ ومراقبة عملية إدارة الأصول، مما يساعد في إعداد سجل أصول دقيق وحديث وموحد.

الهدف

دعم المؤسسة المالية في إنشاء سجل دقيق وحديث ورؤية مركزية في الموقع الفعلي/الافتراضي والتفاصيل ذات الصلة لجميع أصول المعلومات المتاحة، من أجل دعم عملياتها، مثل العمليات المالية، والعمليات المتعلقة بالمشتريات وتقنية المعلومات والإنترنت والأمن السيبراني.

اعتبارات التحكم

1. يجب تحديد عملية إدارة الأصول واعتمادها وتنفيذها.

2. تجب مراقبة فعالية عملية إدارة الأصول وقياسها وتقييمها بشكل دوري.

3. يجب أن تتضمن عملية إدارة الأصول ما يلي:

أ. سجل موحد؛

ب. ملكية ورعاية أصول المعلومات؛

ج. الإشارة إلى العمليات الأخرى ذات الصلة، اعتمادًا على إدارة الأصول؛

د. تصنيف أصول المعلومات، وتمييزها والتعامل معها؛

هـ. اكتشاف أصول المعلومات الجديدة.

4.3.3 هيكلية الأمن السيبراني

المبدأ

يجب على المؤسسة المالية تحديد ومتابعة ومراجعة هيكلية الأمن السيبراني، والتي تحدد متطلبات الأمن السيبراني في الهيكلية المؤسسية وأن تتناول مبادئ التصميم لتطوير قدرات الأمن السيبراني.

الهدف

دعم المؤسسة المالية في إنجاز هيكلية استراتيجية ومتسقة وفعالة من حيث التكلفة وشاملة للأمن السيبراني.

اعتبارات التحكم

1. يجب تحديد هيكلية الأمن السيبراني واعتمادها وتنفيذها.

2. تجب مراقبة الامتثال لهيكلية الأمن السيبراني.

3. يجب أن تتضمن هيكلية الأمن السيبراني ما يلي:

أ. مخطط استراتيجي لقدرات وضوابط الأمن السيبراني بناءً على متطلبات العمل؛

ب. اعتماد هيكلية الأمن السيبراني المحددة؛

ج. ضرورة وجود مهندسين مؤهلين للأمن السيبراني؛

د. مبادئ التصميم لتطوير ضوابط الأمن السيبراني وتطبيق متطلبات الأمن السيبراني (أي: مبدأ الأمن حسب التصميم)؛

هـ. المراجعة الدورية لهيكلية لأمن السيبراني.

5.3.3 إدارة الهوية والوصول

المبدأ

يجب على المؤسسة المالية تقييد الوصول إلى أصول المعلومات الخاصة بها بما يتماشى مع متطلبات أعمالها بناءً على مبدأيّ الحاجة إلى الحصول على المعلومات أو الحاجة إلى المعرفة.

الهدف

التأكد من أن المؤسسة المالية لا تمنح امتيازات الوصول المصرح به والكافي إلا للمستخدمين المعتمدين.

اعتبارات التحكم

1. يجب تحديد سياسة لإدارة الهوية والوصول، بما في ذلك المسؤوليات والمساءلات، واعتمادها وتنفيذها.

2. يجب مراقبة الامتثال لسياسة الهوية والوصول.

3. يجب قياس فعالية ضوابط الأمن السيبراني ضمن سياسة إدارة الهوية والوصول وتقييمها بشكل دوري.

4. يجب أن تتضمن سياسة إدارة الهوية والوصول ما يلي:

أ. متطلبات العمل للتحكم في الوصول (أي الحاجة إلى الحيازة أو الحاجة إلى المعرفة)؛

ب. إدارة وصول المستخدمين (على سبيل المثال، الموظفين الجدد، والمنتقلين، المغادرين):

1. يجب تغطية جميع الأنواع المحددة للمستخدمين (أي: الموظفين الداخليين، والأطراف الخارجية)؛

2. يجب على قسم الموارد البشرية إجراء تغييرات في الحالة الوظيفية أو المناصب الوظيفية للموظفين الداخليين (مثل الموظفين الجدد، والمنتقلين، والمغادرين)؛

3. يجب على الطرف المسؤول المعين إجراء التغييرات على الموظفين الخارجيين أو الأطراف الخارجية؛

4. تُمنح الموافقة رسميًا على طلبات وصول المستخدم وفقًا لمتطلبات العمل والامتثال (أي الحاجة إلى الحيازة أو الحاجة إلى المعرفة لتجنب الوصول غير المصرح به وتسريب البيانات المقصود (وغير المقصود))؛

5. تجب معالجة التغييرات في حقوق الوصول في الوقت المناسب؛

6. تجب مراجعة حقوق وصول المستخدم وملفاته الشخصية بشكل دوري؛

7. يجب إنشاء سجل تدقيق لطلبات وصول المستخدم وطلبات الإلغاء المقدمة والمعتمدة والمعالجة؛

ج. يجب دعم إدارة وصول المستخدم بالأتمتة؛

د. مركزية وظيفة إدارة الهوية والوصول؛

هـ. المصادقة متعددة العوامل للأنظمة والملفات الشخصية الحساسة والمهمة؛

و. إدارة الوصول المميز والوصول عن بعد، والتي يجب أن تتناول ما يلي:

1. تخصيص الوصول المميز والوصول عن بعد وتقييد استخدامهما، مع تحديد الآتي:

أ. المصادقة متعددة العوامل الواجب استخدامها لجميع عمليات الوصول عن بعد؛

ب. المصادقة متعددة العوامل الواجب استخدامها للوصول إلى الامتيازات على الأنظمة المهمة بناءً على تقييم المخاطر؛

2. المراجعة الدورية للمستخدمين أصحاب الحسابات المميزة والمستخدمة عن بعد؛

3. المساءلة الفردية؛

4. استخدام الحسابات المميزة غير الشخصية، بما في ذلك:

أ. التقييد والمراقبة؛

ب. سرية كلمات المرور؛

ج. تغيير كلمات المرور بشكل متكرر وفي نهاية كل جلسة.

6.3.3 أمن التطبيقات

المبدأ

يجب على المؤسسة المالية تحديد معايير الأمن السيبراني لأنظمة التطبيقات واعتمادها وتنفيذها. وتجب مراقبة الامتثال لهذه المعايير وقياس فعالية هذه الضوابط وتقييمها بشكل دوري.

الهدف

ضمان توثيق وتنفيذ ضوابط الأمن السيبراني الكافية رسميًا لجميع التطبيقات، ومراقبة الامتثال وتقييم فعاليتها بشكل دوري داخل المؤسسة المالية.

اعتبارات التحكم

1. يجب تحديد معايير الأمن السيبراني للتطبيقات واعتمادها وتنفيذها.

2. تجب مراقبة الامتثال لمعايير أمن التطبيقات.

3. يجب قياس فعالية ضوابط الأمن السيبراني للتطبيقات وتقييمها بشكل دوري.

4. يجب أن يتم تطوير التطبيقات وفق منهجية دورة حياة تطوير النظام الآمن المعتمدة(SDLC).

5. يجب أن يتضمن معيار أمان التطبيق ما يلي:

أ. المعايير الآمنة للتشفير؛

ب. ضوابط الأمن السيبراني المطبقة (على سبيل المثال، معلمات التكوين، ومراقبة الأحداث والاحتفاظ بها [بما في ذلك الوصول إلى النظام والبيانات]، وإدارة الهوية والوصول)؛

ج. الفصل بين المهام داخل التطبيق (مدعوم بمصفوفة تفويض موثقة)؛

د. حماية البيانات المتوافقة مع نظام التصنيف (المتفق عليه) (بما في ذلك خصوصية بيانات العملاء، وتجنب الوصول غير المصرح به وتسريب البيانات المقصود (وغير المقصود))؛

هـ. إدارة الثغرات الأمنية وحزم التحديثات والإصلاحات؛

و. إجراءات النسخ الاحتياطي والاسترداد؛

ز. المراجعة الدورية للامتثال للأمن السيبراني.

7.3.3 إدارة التغيير

المبدأ

يجب على المؤسسة المالية تحديد واعتماد وتنفيذ عملية إدارة التغيير التي تتحكم في جميع التغييرات في أصول المعلومات. وتجب مراقبة الامتثال للعملية ويجب قياس الفعالية وتقييمها بشكل دوري.

الهدف

التأكد من أن جميع التغييرات في أصول المعلومات داخل المؤسسة المالية تجري وفق عملية صارمة للتحكم في التغييرات.

اعتبارات التحكم

1. يجب تحديد عملية إدارة التغيير واعتمادها وتنفيذها.

2. تجب مراقبة الامتثال لعملية إدارة التغيير.

3. يجب قياس فعالية ضوابط الأمن السيبراني ضمن عملية إدارة التغيير وتقييمها بشكل دوري.

4. يجب أن تتضمن عملية إدارة التغيير ما يلي:

أ. متطلبات الأمن السيبراني للتحكم في التغييرات المدخلة على أصول المعلومات، مثل تقييم تأثير التغييرات المطلوبة وتصنيف التغييرات ومراجعة التغييرات؛

ب. الاختبار الأمني، والذي يجب أن يشمل (عند الاقتضاء):

1. اختبار الاختراق؛

2. مراجعة الأكواد إذا تم تطوير التطبيقات داخليًا؛

3. مراجعة الأكواد الخاصة بالتطبيقات المطورة خارجيًا ومعرفة ما إذا كان كود المصدر متاحة أم لا

4. تقرير مراجعة الأكواد (أو ما يعادله، مثل بيان الضمان المستقل) في حالة عدم إمكانية توفير كود المصدر؛

ج. موافقة مالك العمل على التغييرات؛

د. الحصول على موافقة من وظيفة الأمن السيبراني قبل تقديمها إلى المجلس الاستشاري للتغيير (المجلس)؛

هـ. موافقة المجلس؛

و. مراجعة ما بعد التنفيذ لضوابط الأمن السيبراني ذات الصلة؛

ز. يتم فصل التطوير والاختبار والتنفيذ لكل من البيئة (الفنية) والأفراد المشاركين؛

ح. إجراءات التغييرات والإصلاحات الطارئة؛

ط. الإجراءات الاحتياطية وإجراءات التراجع.

8.3.3 أمن البنية التحتية

المبدأ

يجب على المؤسسة المالية تحديد معايير الأمن السيبراني لمكونات البنية التحتية الخاصة بها واعتماد هذه المعايير وتنفيذها. وتجب مراقبة الامتثال لهذه المعايير وقياس فعاليتها وتقييمها بشكل دوري.

الهدف

دعم توثيق جميع ضوابط الأمن السيبراني داخل البنية التحتية رسميًا ومراقبة الامتثال وتقييم فعالية هذه الضوابط بشكل دوري داخل المؤسسة المالية.

اعتبارات التحكم

1. يجب تحديد معايير أمن البنية التحتية واعتمادها وتنفيذها.

2. تجب مراقبة الامتثال لمعايير أمن البنية التحتية.

3. يجب قياس فعالية ضوابط الأمن السيبراني للبنية التحتية وتقييمها بشكل دوري.

4. يجب أن تشمل معايير أمن البنية التحتية جميع حالات البنية التحتية المتاحة في مركز (مراكز) البيانات الرئيسية وموقع (مواقع) بيانات التعافي من الكوارث والمساحات المكتبية.

5. يجب أن تشمل معايير أمان البنية التحتية جميع حالات البنية التحتية (على سبيل المثال، أنظمة التشغيل، والخوادم، والأجهزة الافتراضية، وجدران الحماية، وأجهزة الشبكة، ونظام كشف التسلل، ونظام منع التسلل، والشبكة اللاسلكية، وخوادم البوابة، والخوادم الوكيلة، وبوابات البريد الإلكتروني، والاتصالات الخارجية، وقواعد البيانات، ومشاركات الملفات، ومحطات العمل، وأجهزة الكمبيوتر المحمولة، والأجهزة اللوحية، والأجهزة المحمولة، ونظام السنترال الداخلي PBX).

6. يجب أن يشمل معيار أمان البنية التحتية ما يلي:

أ. ضوابط الأمن السيبراني المطبقة (على سبيل المثال، معلمات التكوين، والأحداث التي تجب مراقبتها والاحتفاظ بها [بما في ذلك الوصول إلى النظام والبيانات]، ومنع تسريب البيانات[DLP]، وإدارة الهوية والوصول، والصيانة عن بعد)؛

ب. الفصل بين المهام داخل مكون البنية التحتية (مدعوم بمصفوفة تفويض موثقة)؛

ج. حماية البيانات المتوافقة مع مخطط التصنيف (المتفق عليه) (بما في ذلك خصوصية بيانات العملاء وتجنب الوصول غير المصرح به وتسريب البيانات المقصود (وغير المقصود))؛

د. استخدام البرامج المعتمدة والبروتوكولات الآمنة؛

هـ. تجزئة الشبكات؛

و. الحماية من الأكواد/البرامج الضارة والفيروسات (واستخدام قائمة تطبيقات مصرح بها والحماية من التهديدات المستعصية المتقدمة)؛

ز. إدارة الثغرات الأمنية والتصحيحات؛

ح. الحماية من هجمات حجب الخدمة الموزعة (إن اقتضى الأمر)؛ ويجب أن يشمل ذلك:

1. استخدام خدمات التنقية؛

2. مواصفات عرض النطاق المتفق عليه؛

3. المراقبة على مدار اليوم طوال أيام الأسبوع بواسطة مركز التشغيل الأمني، ومقدم الخدمة، ومقدم خدمة التنقية؛

4. اختبار تنظيف هجمات حجب الخدمة الموزعة(DDOS) (مرتين في السنة على الأقل)؛

5. يجب تنفيذ خدمات الحماية من هجوم حجب الخدمة (DDOS) لمركز (مراكز) البيانات الرئيسية بالإضافة إلى موقع (مواقع) التعافي من الكوارث؛

ط. إجراءات النسخ الاحتياطي والاسترداد؛

ي. المراجعة الدورية للامتثال للأمن السيبراني.

9.3.3 التشفير

المبدأ

يجب تحديد واعتماد وتنفيذ استخدام حلول التشفير داخل المؤسسات المالية.

الهدف

ضمان الحماية من الوصول إلى المعلومات الحساسة وسلامتها وإمكانية التأكد من منشئ الاتصال أو المعاملات.

اعتبارات التحكم

1. يجب تحديد معيار أمان التشفير واعتماده وتنفيذه.

2. تجب مراقبة الامتثال لمعايير أمان التشفير.

3. يجب قياس فعالية ضوابط أمن التشفير وتقييمها بشكل دوري.

4. يجب أن يتضمن معيار أمان التشفير ما يلي:

أ. نظرة عامة على حلول التشفير المعتمدة والقيود ذات الصلة (على سبيل المثال، الجوانب الفنية والقانونية)؛

ب. الظروف التي يجب فيها تطبيق حلول التشفير المعتمدة؛

ج. إدارة مفاتيح التشفير، بما في ذلك إدارة دورة الحياة والأرشفة والاسترداد.

10.3.3 أحضر جهازك الخاص (BYOD)

المبدأ

عندما تسمح المؤسسة المالية باستخدام الأجهزة الشخصية (مثل الهواتف الذكية، والأجهزة اللوحية، والحواسيب المحمولة) لأغراض العمل، يجب أن يكون الاستخدام مدعومًا بمعايير الأمن السيبراني المحددة والمعتمدة والمنفذة، واتفاقيات الموظفين الإضافية والتدريب على التوعية بالأمن السيبراني.

الهدف

التأكد من تعامل الموظفين مع المعلومات المتعلقة بالأعمال وذات الطبيعة الحساسة الخاصة بالمؤسسة المالية بطريقة آمنة مع حمايتها أثناء النقل والتخزين، عند استخدام الأجهزة الشخصية.

اعتبارات التحكم

1. يجب تحديد معيار الأمن السيبراني "أحضر جهازك الخاص" واعتماده وتنفيذه.

2. تجب مراقبة الامتثال لمعيار الأمن السيبراني "أحضر جهازك الخاص" .

3. يجب قياس فعالية ضوابط الأمن السيبراني المعنية بمعيار "أحضر جهازك الخاص" وتقييمها بشكل دوري.

4. يجب أن يتضمن معيار "أحضر جهازك الخاص" ما يلي:

أ. مسؤوليات المستخدم (بما في ذلك التدريب التوعوي)؛

ب. المعلومات المتعلقة بالقيود والعواقب المترتبة على الموظفين عندما تنفذ المؤسسة المالية ضوابط الأمن السيبراني على أجهزتهم الشخصية؛ على سبيل المثال، عند استخدام الأجهزة المعدلة (تجاوز قيود الأجهزة)، أو عند إنهاء توظيفهم، أو في حالة فقدان أو سرقة الجهاز الشخصي؛

ج. فصل المعلومات المتعلقة بالأعمال عن المعلومات الشخصية (على سبيل المثال، التعبئة في الحاويات)؛

د. تنظيم تطبيقات الهاتف المحمول الخاصة بالشركات أو تطبيقات الهاتف المحمول "العامة" المعتمدة؛

هـ. استخدام إدارة الأجهزة المحمولة؛ تطبيق ضوابط الوصول إلى الجهاز وحاوية الأعمال وآليات التشفير على الجهاز الشخصي (لضمان النقل والتخزين الآمن).

11.3.3 التخلص الآمن من أصول المعلومات

المبدأ

يجب التخلص من أصول المعلومات الخاصة بالمؤسسة المالية بطريقة آمنة عندما تنتهي الحاجة إلى أصول المعلومات.

الهدف

ضمان حماية أعمال المؤسسة المالية وعملائها والمعلومات الحساسة الأخرى من التسريب أو الكشف غير المصرح به عند التخلص منها.

اعتبارات التحكم

- يجب تحديد معيار وإجراء التخلص الآمن واعتماده وتنفيذه.

- تجب مراقبة الامتثال لمعيار وإجراء التخلص الآمن.

- يجب قياس فعالية ضوابط الأمن السيبراني للتخلص الآمن وتقييمها بشكل دوري.

- يجب التخلص من أصول المعلومات وفقًا للمتطلبات القانونية والتنظيمية، عندما تنتهي الحاجة إليها (أي الالتزام بلوائح خصوصية البيانات لتجنب الوصول غير المصرح به وتجنب تسريب البيانات المقصود (وغير المقصود)).

- يجب إتلاف المعلومات الحساسة باستخدام تقنيات تجعل المعلومات غير قابلة للاسترجاع (على سبيل المثال، الحذف الآمن، المحو الآمن، والحرق، والتقطيع المزدوج، والتمزيق)

- يجب على المؤسسة المالية التأكد من أن مقدمي الخدمات الخارجيين المستخدَمين للتخلص الآمن والنقل والتخزين يلتزمون بمعايير وإجراءات التخلص الآمن ويتم قياس وتقييم الفعالية بشكل دوري.

12.3.3 أنظمة الدفع

المبدأ

يجب على المؤسسة المالية تحديد واعتماد وتنفيذ ومراقبة معيار الأمن السيبراني المتبع في أنظمة الدفع. ويجب قياس فعالية هذه العملية وتقييمها بشكل دوري.

الهدف

التأكد من أن المؤسسة المالية تحمي سرية وسلامة الأنظمة المصرفية المشتركة.

اعتبارات التحكم

- للحصول على معلومات عن النظام السعودي للتحويلات المالية السريعة (سريع)، يرجى الرجوع إلى سياسة أمن المعلومات المتبعة في نظام (سريع)، الإصدار 1.0 – يونيو 2016.

- للحصول على معلومات حول نظام المدفوعات الوطني (مدى)، يرجى الرجوع إلى الأقسام التالية في الكتاب التقني لقواعد ومعايير نظام "مدى" (راجع الملحق "أ"):

- الجزء 3 أ – إطار العمل الأمني، عدد الإصدار 6.0.0 – مايو 2016

- الجزء 3 ب – متطلبات وحدات أمان الأجهزة، عدد الإصدار 6.0.0 – مايو 2016

- إجراءات ساما المعنية بشهادات المفتاح العام المقدمة من هيئة إصدار الشهادات، الإصدار 6.0.1 – أكتوبر 2016

13.3.3 الخدمات المصرفية الإلكترونية

المبدأ

يجب على المؤسسة المالية تحديد معيار الأمن السيبراني للخدمات المصرفية الإلكترونية واعتماده وتنفيذه ومراقبته. ويجب قياس فعالية هذا المعيار وتقييمها بشكل دوري.

الهدف

التأكد من أن المؤسسة المالية تحافظ على سرية وسلامة معلومات العملاء ومعاملاتهم.

اعتبارات التحكم

1. يجب تحديد معايير الأمن السيبراني للخدمات المصرفية الإلكترونية واعتمادها وتنفيذها.

2. تجب مراقبة الامتثال لمعايير الأمن السيبراني المتعبة في الخدمات المصرفية الإلكترونية.

3. يجب قياس مدى فعالية معيار الأمن السيبراني المتبع في الخدمات المصرفية الإلكترونية وتقييمها بشكل دوري.

4. يجب أن يشمل معيار أمن الخدمات المصرفية الإلكترونية ما يلي:

أ. استخدام تدابير حماية العلامة التجارية لحماية الخدمات المتوفرة على الإنترنت بما في ذلك وسائل التواصل الاجتماعي.

ب. الخدمات المصرفية المقدمة عبر الإنترنت والهاتف المحمول والهاتف الأرضي:

1. استخدام متاجر التطبيقات والمواقع الرسمية (ينطبق على الخدمات المصرفية المقدمة عبر الإنترنت والهاتف المحمول)؛

2. استخدام تدابير الكشف وإزالة التطبيقات والمواقع الضارة (ينطبق على الخدمات المصرفية المقدمة عبر الإنترنت والهاتف المحمول)؛

3. استخدام تقنية البيئة التجريبية (ينطبق على الخدمات المصرفية المقدمة عبر الإنترنت والهاتف المحمول)؛

4. استخدام تقنيات عدم التخزين المؤقت (ينطبق على الخدمات المصرفية المقدمة عبر الإنترنت والهاتف المحمول)؛

5. استخدام تقنيات الاتصال لتجنب وقوع "الهجوم الوسيط" (ينطبق على الخدمات المصرفية المقدمة عبر الإنترنت والهاتف المحمول)؛

6. استخدام آليات المصادقة متعددة العوامل:

أ. يجب استخدام المصادقة متعددة العوامل أثناء عملية التسجيل للعميل من أجل استخدام الخدمات المصرفية الإلكترونية؛

ب. يجب تنفيذ المصادقة متعددة العوامل لجميع الخدمات المصرفية الإلكترونية المتاحة للعملاء؛

ج. يجب أن يكون استخدام أجهزة وتطبيقات رموز الأمان محميًا بكلمة مرور؛

د. إلغاء وصول العملاء بعد إدخال كلمات مرور غير صحيحة أو أرقام تعريف شخصي غير صالحة لثلاث مرات متتالية؛

هـ. يجب ألا تتم عملية تغيير رقم الهاتف المتحرك للعميل إلا من أحد الفروع أو أجهزة الصراف الآلي؛

و. يجب أن تتم عمليات طلب وتفعيل المصادقة متعددة العوامل من خلال قنوات التسليم المختلفة؛

ز. يجب تنفيذ المصادقة متعددة العوامل للعمليات التالية:

1. تسجيل الدخول؛

2. إضافة أو تعديل المستفيدين؛

3. إضافة خدمات الدفع للجهات الحكومية والمرافق؛

4. المعاملات عالية المخاطر (عندما تتجاوز الحدود المحددة مسبقاً)؛

5. إعادة تعيين كلمة المرور؛

7. يجب أن تتم عمليات إضافة وتفعيل المستفيدين من خلال قنوات التوصيل المختلفة (ينطبق على الخدمات المصرفية المقدمة عبر الهاتف المحمول والإنترنت)؛

8. يجب التأكد من توفر الخدمات المصرفية الإلكترونية بكثرة؛

9. يجب إبلاغ البنك المركزي والعملاء بفترة التعطيل المقررة للخدمات المصرفية الإلكترونية في الوقت المناسب؛

10. .الاتفاقيات التعاقدية بين المؤسسة المالية والعميل التي تنص على الأدوار والمسؤوليات والالتزامات لكل من المؤسسة المالية والعملاء؛

11. الحصول على موافقة البنك المركزي قبل إطلاق الخدمة المصرفية الإلكترونية الجديدة.

ج. أجهزة الصراف الآلي ونقاط البيع:

1. منع استغلال الثغرات الأمنية في تطبيقات الصرافات الآلية/نقاط البيع وفي البنية التحتية واكتشافها (على سبيل المثال، الكابلات، منافذ أجهزة (USB)، إعادة التشغيل) ؛

2. تدابير الأمن السيبراني، مثل تقوية أنظمة التشغيل، والحماية من البرامج الضارة، وشاشات حماية الخصوصية، وإخفاء كلمات المرور أو أرقام الحسابات (على سبيل المثال، من الشاشات والإيصالات)، والحظر الجغرافي (على سبيل المثال، تعطيل البطاقات افتراضيًا خارج دول مجلس التعاون الخليجي، وتعطيل المعاملات التي تتم بالشريط المغناطيسي)، والمراقبة بالفيديو (الدائرة التليفزيونية المغلقة)، وإلغاء البطاقات بعد إدخال أرقام تعريف شخصية غير صالحة لثلاث مرات متتالية، وحلول مكافحة النسخ الاحتيالي (الأجهزة/البرامج)، وحماية لوحة رقم التعريف الشخصي؛

3. إيقاف أجهزة الصراف الآلي عن بعد في حالة اكتشاف أنشطة ضارة.

د. خدمات الإشعارات الفورية عبر الرسائل النصية القصيرة:

1. يجب ألا تحتوي الرسائل النصية القصيرة على بيانات حساسة (على سبيل المثال، رصيد الحساب – باستثناء بطاقات الائتمان)؛

2. يجب إرسال تنبيه عبر الرسائل النصية القصيرة إلى رقمي الجوال (القديم والجديد) عند تغيير رقم الجوال الخاص بالعميل؛

3. يجب إرسال إشعار عبر الرسائل النصية القصيرة إلى رقم جوال العميل عند طلب آلية مصادقة متعددة العوامل جديدة.

4. يجب إرسال إشعار عبر الرسائل النصية القصيرة إلى رقم جوال العميل بجميع المعاملات المالية الخاصة ببيع التجزئة وبالأشخاص.

5. يجب إرسال إشعار عبر الرسائل النصية القصيرة إلى رقم جوال العميل عند إضافة المستفيدين وتعديلهم وتفعيلهم.

14.3.3 إدارة أحداث الأمن السيبراني

المبدأ

يجب على المؤسسة المالية تحديد واعتماد وتنفيذ عملية لإدارة الأحداث الأمنية لتحليل التسجيلات التشغيلية والأمنية والاستجابة للأحداث الأمنية. ويجب قياس فعالية هذه العملية وتقييمها بشكل دوري.

الهدف

ضمان التحديد والاستجابة في الوقت المناسب للحالات غير المألوفة أو الأحداث المشتبه فيها فيما يتعلق بأصول المعلومات.

اعتبارات التحكم

1. يجب تحديد عملية إدارة الأحداث الأمنية واعتمادها وتنفيذها.

2. يجب قياس فعالية ضوابط الأمن السيبراني ضمن عملية إدارة الأحداث الأمنية وتقييمها بشكل دوري.

3. لدعم هذه العملية، يجب تحديد معيار مراقبة الأحداث الأمنية واعتماده وتنفيذه.

أ. يجب أن يتناول المعيار، في جميع أصول المعلومات، الأحداث الإلزامية التي تجب مراقبتها بناءً على التصنيف أو ملف المخاطر الخاص بأصل المعلومات.

4. يجب أن تتضمن عملية إدارة الأحداث الأمنية متطلبات لما يلي:

أ. تشكيل فريق معين مسؤول عن المراقبة الأمنية (أي مركز العمليات الأمنية)؛

ب. الموظفين المهرة والمدرَّبين (على نحو مستمر)؛

ج. منطقة محظورة لتسهيل أنشطة مركز العمليات الأمنية ومساحات العمل؛

د. الموارد المطلوبة لأنشطة مراقبة الأحداث الأمنية المستمرة (24 ساعة طوال أيام الأسبوع)؛

هـ. اكتشاف ومعالجة الأكواد البرمجية والبرامج الضارة؛

و. اكتشاف الأحداث الأمنية أو الأحداث المشبوهة أو غير المألوفة والتعامل معها؛

ز. نشر حل تحليل حزم الشبكة الأمنية؛

ح. سجلات محمية بشكل كاف؛

ط. مراقبة الامتثال الدورية للتطبيقات ومعايير الأمن السيبراني للبنية التحتية

ي. التحليل الآلي والمركزي لتسجيلات الأمان وارتباط الأحداث أو الأنماط (أي: إدارة المعلومات والأحداث الأمنية)؛

ك. الإبلاغ عن حوادث الأمن السيبراني؛

ل. اختبار دوري مستقل لفعالية مركز العمليات الأمنية (على سبيل المثال، فريق محاكاة الاختراق).

15.3.3 إدارة حوادث الأمن السيبراني

المبدأ

يجب على المؤسسة المالية تحديد واعتماد وتنفيذ إدارة حوادث الأمن السيبراني بما يتماشى مع عملية إدارة حوادث المؤسسة، لتحديد حوادث الأمن السيبراني والاستجابة لها والتعافي منها. ويجب قياس فعالية هذه العملية وتقييمها بشكل دوري.

الهدف

ضمان تحديد حوادث الأمن السيبراني والتعامل معها في الوقت المناسب من أجل الحد من التأثير التجاري (المحتمل) على المؤسسة المالية.

اعتبارات التحكم

1. يجب تحديد عملية إدارة حوادث الأمن السيبراني واعتمادها وتنفيذها ومواءمتها مع عملية إدارة الحوادث المؤسسية.

2. يجب قياس فعالية ضوابط الأمن السيبراني ضمن عملية إدارة حوادث الأمن السيبراني وتقييمها بشكل دوري.

3. يجب أن يتناول المعيار الأحداث الأمنية المفروضة والمشبوهة التي يجب الاستجابة لها.

4. يجب أن تتضمن عملية إدارة الحوادث الأمنية متطلبات:

أ. تشكيل فريق مخصص مسؤول عن إدارة الحوادث الأمنية؛

ب. الموظفين المهرة والمدرَّبين (على نحو مستمر)؛

ج. القدرة الكافية المتاحة لطاقم التحقيق الجنائي المعتمد للتعامل مع الحوادث الكبرى (على سبيل المثال، الموظفين الداخليين أو التعاقد مع فريق تحقيق جنائي خارجي)؛

د. منطقة محظورة لإتاحة مساحات عمل لفريق الاستجابة لطوارئ الحاسوب؛

هـ. تصنيف حوادث الأمن السيبراني؛

و. التعامل مع حوادث الأمن السيبراني في الوقت المناسب، وتسجيل التقدم المحرز ومراقبته؛

ز. حماية الأدلة والتسجيلات ذات الصلة؛

ح. أنشطة ما بعد الحادث، مثل التحقيقات الجنائية، وتحليل الأسباب الجذرية للحوادث؛

ط. الإبلاغ عن التحسينات المقترحة إلى الرئيس التنفيذي لأمن المعلومات واللجنة المعنية؛

ي. إنشاء مستودع رقمي لحفظ حوادث الأمن السيبراني.

5. يجب على المؤسسة المالية إبلاغ " قسم الإشراف على مخاطر تقنية المعلومات التابع للبنك المركزي" فورًا عند وقوع حادث أمني متوسط أو عالي التصنيف وتحديده.

6. يجب على المؤسسة المالية الحصول على "عدم ممانعة" من "قسم الإشراف على مخاطر تقنية المعلومات التابع للبنك المركزي" قبل أي تفاعل إعلامي يتعلق بالحادث.

7. يجب على المؤسسة المالية تقديم تقرير رسمي عن الحادث إلى "قسم الإشراف على مخاطر تقنية المعلومات التابع للبنك المركزي" بعد استئناف العمليات، بما في ذلك تفاصيل الحادث التالية:

أ. عنوان الحادث؛

ب. تصنيف الحادث (متوسط أو مرتفع)؛

ج. تاريخ ووقت وقوع الحادث؛

د. تاريخ ووقت الحادث المكتشف؛

هـ. أصول المعلومات المشمولة؛

و. التفاصيل (الفنية) للحادث؛

ز. تحليل السبب الجذري؛

ح. الأنشطة التصحيحية المنفذة والمخطط لها؛

ط. وصف التأثير (على سبيل المثال، فقدان البيانات، وتعطل الخدمات، والتعديل غير المصرح به للبيانات، وتسريب البيانات المقصود (وغير المقصود)، وعدد العملاء المتأثرين بالحادث)؛

ي. إجمالي التكلفة المقدرة للحادث؛

ك. التكلفة المقدرة للإجراءات التصحيحية.

16.3.3 إدارة التهديدات

المبدأ

يجب على المؤسسة المالية تحديد عملية إدارة استخبارات التهديدات، واعتمادها، وتنفيذها لتحديد التهديدات التي تتعرض لها أصول معلومات المؤسسة المالية وتقييمها وفهمها باستخدام مصادر متعددة موثوقة. ويجب قياس فعالية هذه العملية وتقييمها بشكل دوري.

الهدف

الحصول على فهم مناسب لوضع التهديد الناشئ في المؤسسة المالية.

اعتبارات التحكم

1. يجب تحديد عملية إدارة استخبارات التهديدات واعتمادها وتنفيذها.

2. يجب قياس فعالية عملية إدارة استخبارات التهديدات وتقييمها بشكل دوري.

3. يجب أن تشمل عملية إدارة استخبارات التهديدات ما يلي:

أ. الاستعانة بمصادر داخلية، مثل التحكم في الوصول، وسجلات التطبيقات والبنية التحتية، ونظام كشف التسلل، ونظام منع التسلل، وأدوات الأمان، إدارة المعلومات والأحداث الأمنية، ووظائف الدعم (مثل الشؤون القانونية، والتدقيق، ومكتب مساعدة تقنية المعلومات، والتحقيق الجنائي، وإدارة الاحتيال، وإدارة المخاطر والامتثال)؛

ب. الاستعانة بمصادر خارجية موثوقة وذات صلة، مثل البنك المركزي، والهيئات الحكومية، والمنتديات الأمنية، وبائعي (المنتجات الأمنية)، والمؤسسات الأمنية والجهات الإعلامية المتخصصة؛

ج. منهجية محددة لتحليل معلومات التهديد بشكل دوري؛

د. التفاصيل ذات الصلة بالتهديدات المحددة أو المجمعة، مثل طريقة العمل، والجهات الفاعلة، ودوافع التهديدات وأنواعها؛

هـ. الصلة بين الاستخبارات المستقاة والقدرة على المتابعة (على سبيل المثال، مركز العمليات الأمنية، وإدارة المخاطر)؛

و. تبادل الاستخبارات ذات الصلة مع أصحاب المصلحة المعنيين (مثل أعضاء البنك المركزي، واللجنة المصرفية لأمن المعلومات).

17.3.3 إدارة الثغرات الأمنية

المبدأ

يجب على المؤسسة المالية تحديد عملية إدارة الثغرات الأمنية، واعتمادها، وتنفيذها لتحديد الثغرات الأمنية الموجودة في التطبيقات والبنية التحتية والحد من تأثيرها. ويجب قياس فعالية هذه العملية ويجب تقييم الفعالية بشكل دوري.

الهدف

ضمان التحديد في الوقت المناسب والتخفيف الفعال من الثغرات الأمنية الموجودة في التطبيقات والبنية التحتية من أجل تقليل احتمالية التعرض لها والحد من التأثير على أعمال المؤسسة المالية.

اعتبارات التحكم

1. يجب تحديد عملية إدارة الثغرات الأمنية واعتمادها وتنفيذها.

2. يجب قياس فعالية عملية إدارة الثغرات الأمنية وتقييمها بشكل دوري.

3. يجب أن تتضمن عملية إدارة الثغرات الأمنية ما يلي:

أ. جميع أصول المعلومات؛

ب. تكرار إجراء فحص الثغرات الأمنية (القائم على المخاطر)؛

ج. تصنيف الثغرات الأمنية؛

د. جداول زمنية محددة للتخفيف المخاطر (حسب التصنيف)؛

هـ. تحديد الأولويات لأصول المعلومات المصنفة؛

و. إدارة حزم التحديثات والإصلاحات وطريقة النشر.

4.3 الأمن السيبراني للأطراف الخارجية

عندما تعتمد المؤسسات المالية على خدمات من أطراف خارجية، أو تضطر إلى التعامل معها، فمن الضروري ضمان تنفيذ نفس المستوى من الحماية الأمنية السيبرانية لدى الطرف الخارجي، كما هو الحال داخل المؤسسة المالية.

وتبين هذه الفقرة كيفية تنظيم وتنفيذ ومراقبة متطلبات الأمن السيبراني بين المؤسسة المالية والأطراف الخارجية. تعرَّف الأطراف الخارجية في الدليل التنظيمي الماثل على أنها مقدمي الخدمات المعلوماتية، ومقدمي خدمات التعهيد، ومقدمي خدمات الحوسبة السحابية، والبائعين، والموردين، والوكالات الحكومية، وما إلى ذلك.

1.4.3 إدارة العقود والبائعين

المبدأ

يجب على المؤسسة المالية تحديد ضوابط الأمن السيبراني المطلوبة واعتمادها وتنفيذها ومراقبتها ضمن عمليات إدارة العقود والبائعين.

الهدف

التأكد من استيفاء متطلبات الأمن السيبراني المعتمدة للمؤسسة المالية على النحو المناسب قبل توقيع العقد، ومراقبة وتقييم الامتثال لمتطلبات الأمن السيبراني خلال دورة حياة العقد.

اعتبارات التحكم

1. يجب تحديد متطلبات الأمن السيبراني واعتمادها وتنفيذها وتبليغها ضمن عمليات إدارة العقود والبائعين.

2. تجب مراقبة الامتثال لعملية إدارة العقود والموردين.

3. يجب قياس فعالية ضوابط الأمن السيبراني ضمن عملية إدارة العقود والبائعين وتقييمها بشكل دوري.

4. يجب أن تشمل عمليات إدارة العقود والبائعين ما يلي:

أ. ما إذا كانت مشاركة وظيفة الأمن السيبراني مطلوبة بشكل فعال (على سبيل المثال، في حالة العناية الواجبة)؛

ب. متطلبات الأمن السيبراني الأساسية التي يجب تطبيقها في جميع الحالات؛

ج. الحق في إجراء مراجعات وتدقيقات للأمن السيبراني بشكل دوري.

5. يجب أن تشمل عملية إدارة العقد متطلبات:

أ. تنفيذ تقييم مخاطر الأمن السيبراني باعتباره جزء من عملية الشراء؛

ب. تحديد متطلبات الأمن السيبراني المحددة باعتبارها جزء من عملية المناقصة؛

ج. تقييم ردود البائعين المحتملين بشأن متطلبات الأمن السيبراني المحددة؛

د. اختبار متطلبات الأمن السيبراني المتفق عليها (القائم على المخاطر)؛

هـ. تحديد عملية الاتصال أو التصعيد في حالة وقوع حوادث الأمن السيبراني؛

و. التأكد من تحديد متطلبات الأمن السيبراني للخروج من العقد، أو إنهائه، أو تجديده (بما في ذلك اتفاقيات الضمان إن وجدت)؛

ز. تحديد اتفاقية السرية المتبادلة.

6. يجب أن تشمل عملية إدارة البائعين (أي: إدارة مستوى الخدمة) متطلبات:

أ. إعداد التقارير الدورية ومراجعة وتقييم متطلبات الأمن السيبراني المتفق عليها تعاقديًا (في اتفاقيات مستوى الخدمة).

2.4.3 إسناد المهام إلى طرف ثالث

المبدأ

يجب على المؤسسة المالية تحديد وتنفيذ ومراقبة ضوابط الأمن السيبراني المطلوبة ضمن سياسة إسناد المهام وعملية إسناد المهام. يجب قياس فعالية ضوابط الأمن السيبراني المحددة وتقييمها بشكل دوري.

الهدف

التأكد من معالجة متطلبات الأمن السيبراني للمؤسسة المالية بشكل مناسب قبل وأثناء وعند الخروج من عقود إسناد المهام إلى طرف ثالث.

اعتبارات التحكم

1. يجب تحديد متطلبات الأمن السيبراني ضمن سياسة وعملية إسناد المهام واعتمادها وتنفيذها وتبليغها داخل المؤسسة المالية.

2. يجب قياس متطلبات الأمن السيبراني فيما يتعلق بسياسة وعملية إسناد المهام وتقييمها بشكل دوري.

3. يجب أن تتضمن عملية إسناد المهام ما يلي:

أ. الاعتماد من البنك المركزي قبل إسناد الأعمال الجوهرية؛

ب. مشاركة وظيفة الأمن السيبراني؛

ج. الالتزام بتعميم البنك المركزي بشأن إسناد المهام إلى طرف ثالث.

3.4.3 الحوسبة السحابية

المبدأ

يجب على المؤسسة المالية تحديد وتنفيذ ومراقبة ضوابط الأمن السيبراني المطلوبة ضمن سياسة وعملية الحوسبة السحابية للخدمات السحابية الهجينة والعامة. يجب قياس فعالية ضوابط الأمن السيبراني المحددة وتقييمها بشكل دوري.

ترجى ملاحظة أن هذا المتطلب لا ينطبق على الخدمات السحابية الخاصة (= السحابة الداخلية).

الهدف

التأكد من أن جميع الوظائف والعاملين داخل المؤسسة المالية على دراية بالاتجاه والموقف المتفق عليهما بشأن الخدمات السحابية المختلطة والعامة، والعملية المطلوبة لطلب الحصول على الخدمات السحابية المختلطة والعامة، والقدرة على تحمل المخاطر بشأن الخدمات السحابية المختلطة والعامة، ومتطلبات الأمن السيبراني المحددة للخدمات السحابية المختلطة والعامة.

اعتبارات التحكم

1. يجب تحديد ضوابط الأمن السيبراني ضمن سياسة الحوسبة السحابية للخدمات السحابية المختلطة والعامة واعتمادها وتنفيذها وتبليغها داخل المؤسسة المالية.

2. تجب مراقبة الامتثال لسياسة الحوسبة السحابية.

3. يجب قياس وتقييم ضوابط الأمن السيبراني المتعلقة بسياسة الحوسبة السحابية وعملية الخدمات السحابية المختلطة والعامة بشكل دوري.

4. يجب أن تتناول سياسة الحوسبة السحابية للخدمات السحابية المختلطة والعامة متطلبات ما يلي:

أ. عملية اعتماد الخدمات السحابية، بما في ذلك:

1. يجب إجراء تقييم لمخاطر الأمن السيبراني والعناية الواجبة على مقدم الخدمة السحابية وخدماته السحابية؛

2. يجب على المؤسسة المالية الحصول على اعتماد ساما قبل استخدام الخدمات السحابية أو توقيع العقد مع مقدم الخدمة السحابية؛

3. يجب إبرام عقد ينص متطلبات الأمن السيبراني قبل استخدام الخدمات السحابية؛

ب. موقع البيانات، بما في ذلك ما:

1. من حيث المبدأ، يجب استخدام الخدمات السحابية الموجودة في المملكة العربية السعودية فقط، أو عند استخدام الخدمات السحابية خارج المملكة العربية السعودية، يجب على المؤسسة المالية الحصول على موافقة صريحة من ساما؛

ج. قيود استخدام البيانات، بما في ذلك ما يلي:

1. لا يجوز لمقدم الخدمة السحابية استخدام بيانات المؤسسة المالية لأغراض ثانوية؛

د. الأمن، بما في ذلك:

1. يجب على مقدم الخدمة السحابية تنفيذ ومراقبة ضوابط الأمن السيبراني على النحو المحدد في تقييم المخاطر لحماية سرية وسلامة وتوافر بيانات المؤسسة المالية؛

هـ. فصل البيانات، بما في ذلك ما يلي:

1. يتم فصل بيانات المؤسسة المالية بشكل منطقي عن البيانات الأخرى التي يحتفظ بها مقدم الخدمة السحابية، بما في ذلك وجوب أن يكون مقدم الخدمة السحابية قادرًا على تحديد بيانات المؤسسة المالية وأن يكون قادرًا في جميع الأوقات على تمييزها عن البيانات الأخرى.

و. استمرارية الأعمال، بما في ذلك:

1. استيفاء متطلبات استمرارية الأعمال وفقًا لسياسة استمرارية الأعمال الخاصة بالمؤسسة المالية؛

ز. التدقيق والمراجعة والمراقبة، بما في ذلك:

1. يحق للمؤسسة المالية إجراء مراجعة للأمن السيبراني لدى مقدم الخدمة السحابية؛

2. يحق للمؤسسة المالية إجراء تدقيق للأمن السيبراني لدى مقدم الخدمة السحابية؛

3. يحق للمؤسسة المالية إجراء فحص الأمن السيبراني لدى مقدم الخدمة السحابية؛

ح. الخروج، بما في ذلك ما يلي:

1. تتمتع المؤسسة المالية بحقوق الإنهاء؛

2. يجب على مقدم الخدمة السحابية إعادة بيانات المؤسسة المالية عند الإنهاء؛

3. يجب على مقدم الخدمة السحابية حذف بيانات المؤسسة المالية حذفا لا رجعة فيه عند الإنهاء.

الملاحق

الملحق أ - نظرة عامة على تعاميم البنك المركزي السعودي الصادرة سابقًا

يحل الدليل التنظيمي لأمن المعلومات الماثل محل تعاميم البنك المركزي الصادرة مسبقًا التالية:

- تقييم أنظمة الحماية وأمن المعلومات لجميع البنوك، 53331-م أ -25514 , 2012/10/25؛

- ضوابط تعزيز المراقبة على أجهزة الصراف الآلي، 49616-م أ ت-24388 , 2012/9/8؛

- متطلبات الحد من هجمات حجب الخدمات/الهجمات الموزعة لحجب الخدمة، 361000033746، 2014/12/24؛

- استنساخ البطاقات، 361000078157، 2015/3/19؛

- استقلالية أمن المعلومات، 361000036797، 2014/12/30؛

- التحذير من الاحتيال الإلكتروني، م أ ت/ 17722 ، 2011/6/29؛

- سرية المعلومات المصرفية، 341000065707، 2013/4/6؛

- ضوابط البنك المركزي بشأن الخدمات المصرفية عبر الهاتف المحمول، 341000096665، 2013/6/16؛

- استخدام بطاقات الصراف الآلي المزورة في السحب من حسابات العملاء، 33043/م أ ت/644 , 2009/6/24؛

- رمز التحقق من الهوية (Token)، 2013/4/18 ،341000071570؛

- تعليمات الخدمات المصرفية الإلكترونية (E-Banking Rules), 23612/م أ ق/11231, 2010/4/9؛

- المصادقة متعددة العوامل، 40690/م أ ت/789, 2009/8/6.

يشير الدليل التنظيمي الماثل إلى تعاميم أو وثائق البنك المركزي التالية فيما يتعلق بأنظمة الدفع:

- للحصول على معلومات عن النظام السعودي للتحويلات المالية السريعة (سريع)، يرجى الرجوع إلى سياسة أمن المعلومات المتبعة في نظام (سريع)، الإصدار 1.0 – يونيو 2016.

- للحصول على معلومات حول نظام المدفوعات الوطني (مدى)، يرجى الرجوع إلى الأقسام التالية في الكتاب التقني لقواعد ومعايير نظام "مدى" (راجع الملحق "أ"):

- الجزء 3 أ – إطار العمل الأمني، عدد الإصدار 6.0.0 – مايو 2016

- الجزء 3 ب – متطلبات وحدات أمان الأجهزة، عدد الإصدار 6.0.0 – مايو 2016

- إجراءات البنك المركزي المعنية بشهادات المفتاح العام المقدمة من هيئة إصدار الشهادات، الإصدار 6.0.1 – أكتوبر 2016

يشير الدليل التنظيمي إلى تعاميم أو وثائق البنك المركزي التالية فيما يتعلق بإسناد المهام وإدارة استمرارية الأعمال:

الملحق "ب" - كيفية طلب تحديث الدليل التنظيمي

يبين الرسم التوضيحي الوارد أدناه خطوات عملية طلب تحديث الدليل التنظيمي.

- معلومات تفصيلية مدعمة بالإيجابيات والسلبيات حول التحديث المقترح.

- يجب أولاً اعتماد الطلب من قبل الرئيس التنفيذي لأمن المعلومات قبل تقديمه إلى لجنة الأمن السيبراني.

- يجب اعتماد الطلب من قبل اللجنة الإشرافية للأمن السيبراني بالمؤسسة المالية.

- يجب إرسال الطلب كتابيًا رسميًا إلى البنك المركزي عن طريق الرئيس التنفيذي أو العضو المنتدب العام للمؤسسة المالية إلى نائب المحافظ لشؤون الإشراف.

- سوف يقيّم قسم "الإشراف على مخاطر تقنية المعلومات التابع للبنك المركزي" الطلب ويبلغ المؤسسة المالية بالنتيجة.

- يظل الدليل الحالي قابلاً للتطبيق أثناء دراسة التحديث المطلوب ومعالجته والموافقة عليه ثم الشروع في تنفيذه إن أمكن.

الملحق "ج" - نموذج طلب تحديث الدليل التنظيمي

طلب تحديث الدليل التنظيمي لأمن المعلومات الصادر عن البنك المركزي

تقديم الطلب إلى نائب محافظ البنك المركزي لشؤون الإشراف على مخاطر تقنية المعلومات

سوف ينظر البنك المركزي في الطلبات التي تقدمها أي من المؤسسات المالية لتحديث الدليل التنظيمي لأمن المعلومات الخاص بها بناءً على المعلومات المقدمة باستخدام النموذج أدناه. يجب ملء نموذج منفصل لكل تحديث مطلوب. وترجى ملاحظة أنه يجب ملء جميع الحقول المطلوبة على النحو الصحيح قبل أن يبدأ البنك المركزي عملية المراجعة.

معلومات مقدم الطلب

توقيع مقدم الطلب*

xمنصب مقدم الطلب* التاريخ* اسم مقدم الطلب*

المؤسسة المالية التي ينتمي إليها مقدم الطلب*

قسم الإطار*:

الغرض من التحديث المطلوب (بما في ذلك المعلومات التفصيلية عن إيجابياته وسلبياته)*:

المقترح*:

الموافقات

1.اعتماد الرئيس التنفيذي لأمن المعلومات بالمؤسسة المالية*

التاريخ*

2. اعتماد لجنة الأمن السيبراني التابعة للمؤسسة المالية*

منصب المعتمد*

التاريخ*

* تشير إلى الحقول الإلزامية

الملحق "د" - كيفية طلب الإعفاء من الدليل التنظيمي

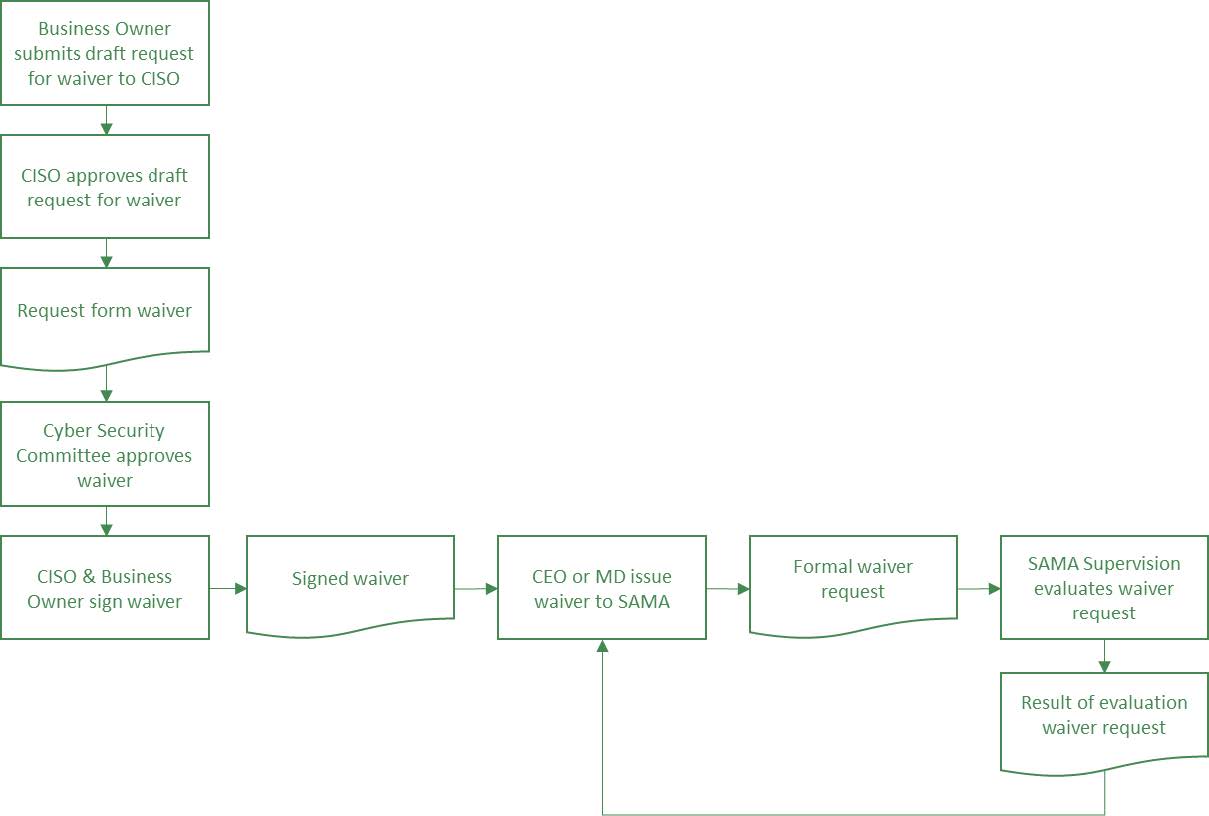

يبين الرسم التوضيحي الوارد أدناه عملية طلب الإعفاء من الدليل التنظيمي.

- وصف تفصيلي لأسباب عدم قدرة البنك على الوفاء بالضابط المطلوب.

- بيان تفاصيل الضوابط البديلة المتاحة أو المقترحة.

- يجب أولاً اعتماد طلب الإعفاء من قبل الرئيس التنفيذي لأمن المعلومات قبل تقديمه إلى لجنة الأمن السيبراني.

- يجب اعتماد طلب الأعفاء من قبل أعضاء لجنة الأمن السيبراني التابعة للمؤسسة المالية.

- يجب أن يوقع الرئيس التنفيذي لأمن المعلومات ومالك (العمل) المعني على طلب الإعفاء.

- يجب رسميًا إصدار طلب الإعفاء كتابيًا إلى البنك المركزي عن طريق الرئيس التنفيذي أو العضو المنتدب للمؤسسة المالية أو إلى نائب المحافظ لشؤون الإشراف.

- سوف يقيّم "قسم الإشراف على مخاطر تقنية المعلومات التابع للبنك المركزي" طلب الإعفاء ويبلّغ المؤسسة المالية بالنتيجة.

- يظل الدليل التنظيمي الحالي سارياً أثناء تقييم ومعالجة الأعفاء المطلوب، حتى لحظة منح الإعفاء.

الملحق "هـ" - نموذج طلب الإعفاء من الدليل التنظيمي

طلب الإعفاء من الدليل التنظيمي لأمن المعلومات الصادر عن البنك المركزي

تقديم الطلب إلى نائب محافظ البنك المركزي لشؤون الإشراف على مخاطر تقنية المعلومات

سوف ينظر البنك المركزي في الطلبات التي تقدمها أي من المؤسسات المالية للإعفاء من الدليل التنظيمي لأمن المعلومات الخاص بها بناءً على المعلومات المقدمة باستخدام النموذج أدناه. يجب ملء نموذج منفصل لكل إعفاء مطلوب. يُرجى ملاحظة أنه يجب ملء جميع الحقول المطلوبة بشكل صحيح قبل أن يبدأ البنك المركزي في المراجعة.

معلومات مقدم الطلب

توقيع مقدم الطلب*

xمنصب مقدم الطلب* التاريخ* اسم مقدم الطلب*

المؤسسة المالية التي ينتمي إليها مقدم الطلب*

مراقبة الإطار*:

وصف تفصيلي لسبب عدم إمكانية تنفيذ عنصر الرقابة*:

وصف تفصيلي لضوابط التعويض المتاحة أو المقترحة*:

الموافقات

1. اعتماد الرئيس التنفيذي لأمن المعلومات بالمؤسسة المالية*

التاريخ*

2. اعتماد لجنة الأمن السيبراني التابعة للمؤسسة المالية*

منصب المعتمد*

التاريخ*

* تشير إلى الحقول الإلزامية

الملحق "و" – قائمة المصطلحات

المصطلح

الوصف

إدارة الوصول

إدارة الوصول تُعرف على أنها عملية منح المستخدمين المصرح لهم الحق في استخدام الخدمة، مع منع الوصول من جانب المستخدمين غير المصرح لهم.

حل عدم نسخ البطاقات

حل يراقب بيئة جهاز الصراف الآلي أو نقطة البيع بحثًا عن آليات التسلل المثبتة بشكل غير قانوني (سواء كانت في صورة أجهزة أو برمجيات).

القائمة البيضاء للتطبيقات

قائمة بالتطبيقات ومكوناتها (المكتبات، وملفات التكوين، وما إلى ذلك) المصرح بوجودها أو تنشيطها على المضيف وفقًا لخط أساس محدد جيدًا. وتهدف تقنيات القائمة البيضاء للتطبيقات إلى إيقاف تنفيذ البرمجيات الخبيثة والبرامج الأخرى غير المصرح بها. وعلى عكس تقنيات الأمان، مثل برامج مكافحة الفيروسات، التي تستخدم القوائم السوداء لحظر الأنشطة السيئة المعروفة والسماح بجميع الأنشطة الأخرى، تم تصميم تقنيات القائمة البيضاء للتطبيقات للسماح بالأنشطة المعروفة وحظر جميع الأنشطة الأخرى. (دليل القوائم البيضاء للتطبيقات الواردة في المنشور رقم 800-167 الصادر من المعهد الوطني للمعايير والتقنية)

التهديد المستمر المتقدم

التهديد المستمر المتقدم عدو يمتلك مستويات متطورة من الخبرة والموارد الكبيرة التي تسمح له بخلق فرص لتحقيق أهدافه باستخدام ناقلات هجوم متعددة (على سبيل المثال، بالأساليب السيبرانية والمادية، وبالخداع). وتتضمن هذه الأهداف عادةً ترسيخ وضع التهديد وتوسعه داخل البنية التحتية لتقنية المعلومات للمؤسسات المستهدفة لأغراض إخراج المعلومات، أو تقويض الجوانب الحساسة أوعرقلتها لإحدى المهام أو البرامج أو المؤسسات؛ أو الاستعداد لتنفيذ هذه الأهداف في المستقبل. التهديد المستمر المتقدم: (1) يسعى لتحقيق أهدافه بشكل متكرر على مدى فترة طويلة من الزمن؛ (2) يتكيف مع جهود المدافعين لمقاومتها؛ (3) لديه إصرار على الحفاظ على مستوى التفاعل اللازم لتنفيذ أهدافه. (NISTIR 7298r2 قائمة مصطلحات أمن المعلومات الرئيسية)

إدارة الأصول

العملية المنهجية لنشر الأصول وتشغيلها وصونها وتحديثها والتخلص منها بطريقة آمنة ومأمونة وفعالة من حيث التكلفة.

الثقة

أسباب الثقة في أن الأهداف الأمنية الأربعة الأخرى (النزاهة والتوافر والسرية والمساءلة) قد تم استيفائها على النحو المناسب من خلال تنفيذ محدد. تتضمن عبارة "تم استيفائها بشكل مناسب" (1) الوظيفة التي تعمل بشكل صحيح، (2) الحماية الكافية ضد الأخطاء غير المقصودة (من قبل المستخدمين أو البرامج)، و(3) المقاومة الكافية للاختراق المتعمد أو التجاوز. (NISTIR 7298r2 قائمة مصطلحات أمن المعلومات الرئيسية)

سجل تدقيق

سجل يوضح من قام بالوصول إلى نظام تقنية المعلومات وماهي العمليات التي نفذها المستخدم خلال فترة معينة. (NISTIR 7298r2 قائمة مصطلحات أمن المعلومات الرئيسية)

مصفوفة التفويض

مصفوفة تحدد الحقوق والتصاريح التي يحتاجها دور وظيفي محدد للحصول على المعلومات. وتسرد المصفوفة كل مستخدم، ومهام العملية التجارية التي يقوم بها، والأنظمة المتأثرة بها.